Cómo instalar 3x-ui y elegir la configuración adecuada de anti-censura

Palabras clave

El breve glosario a continuación mantiene los términos claros antes de que comience la instalación:

| Emoji + palabra clave | Breve explicación |

|---|---|

| ⚙️ 3x-ui | Un panel de control web para Xray-core |

| 🚀 Xray-core | El motor proxy real |

| 📥 inbound | Un punto de entrada de escucha en el servidor |

| 🔀 capa de transporte | Cómo se transporta el flujo de tráfico |

| 🎭 Reality | Un mecanismo de sigilo/seguridad para Xray |

Cómo instalar 3x-ui en un VPS y elegir la configuración adecuada contra la censura

Un día tu VPN funciona. Al día siguiente deja de funcionar. En redes restrictivas, el bloqueo a menudo se dirige menos a si el tráfico está cifrado y más a si el tráfico parece fácil de clasificar.

Esa es la parte que muchos tutoriales antiguos de VPN omiten. El cifrado por sí solo no garantiza el sigilo. Las redes aún pueden inspeccionar patrones de saludo, comportamiento de paquetes y huellas dactilares de protocolos lo suficientemente bien como para decidir que tu tráfico no parece ordinario. Así que la pregunta deja de ser “¿cómo instalo una VPN?” y se convierte en “¿cómo hago que la forma del tráfico parezca lo suficientemente normal como para sobrevivir al filtrado?”

Esta guía es el paso fundamental. Instalarás un panel 3x-ui funcional en un VPS Ubuntu, asegurarás correctamente la superficie de administración y te irás con un marco claro para elegir qué configurar a continuación dentro del panel. Si estás autoalojando en un pequeño VPS, ya sea de AlexHost u otro proveedor, aquí es donde la configuración comienza a ser manejable.

Qué es realmente 3x-ui y qué no es

La confusión más importante a corregir temprano es esta: 3x-ui no es la tecnología de evasión de censura en sí misma. Es el panel de control. Xray es el motor debajo de él. Las elecciones de protocolo, transporte y seguridad dentro de ese motor son las que determinan cómo se comporta tu tráfico en la red.

3x-ui es importante porque convierte Xray de un montón de JSON editado a mano en algo que un humano promedio puede operar. Obtienes un panel de control web para crear inbounds, agregar clientes, exportar enlaces o códigos QR, gestionar límites, actualizar geofiles y manejar el acceso de administrador y el SSL del panel.

El breve glosario a continuación mantiene los términos claros antes de que comience la instalación:

| Término | Significado simple | Por qué importa aquí |

|---|---|---|

| 3x-ui | Un panel de control web para Xray-core | Es la capa de gestión que instalas en esta guía |

| Xray-core | El motor proxy real | Esto es lo que maneja los protocolos, el enrutamiento y el comportamiento del tráfico |

| inbound | Un punto de entrada de escucha en el servidor | Aquí defines cómo se conectan los clientes |

| transporte | Cómo se transporta el flujo de tráfico | Ejemplos incluyen TCP crudo, WebSocket o gRPC |

| Reality | Un mecanismo de sigilo/seguridad para Xray | Ayuda a que el tráfico se asemeje más al HTTPS ordinario |

📝 Nota: 3x-ui se entiende mejor como una capa de gestión para Xray-core, y el propio proyecto lo enmarca como software de uso personal en lugar de algo para tratar casualmente como infraestructura de producción endurecida.

Esa distinción también importa para la seguridad. Un panel habilitado para HTTPS con credenciales de administrador sólidas protege la superficie de control, el lugar donde inicias sesión y gestionas el servidor. No automáticamente hace que el tráfico de usuario sea sigiloso. La instalación te da control; la pila de protocolos elegida después determina cómo se ve la conexión en el cable.

Antes de instalar: lista de verificación del servidor y acceso

3x-ui no necesita un servidor enorme, pero sí necesita una ruta de instalación limpia. Para esta guía, la base es Ubuntu 22.04 LTS o 24.04 LTS, acceso SSH con privilegios de root o sudo, una dirección IP pública y recursos modestos como 1 vCPU y 1 GB RAM. Cualquier VPS adecuado funciona, incluidos los planes de entrada de bajo costo, siempre que te brinde acceso a la red predecible y control de firewall.

Antes de tocar cualquier comando, verifica esta lista de verificación:

- Sistema operativo: Ubuntu 22.04 LTS o 24.04 LTS

- Nivel de acceso: acceso SSH root, o un usuario con privilegios completos de sudo

- Red: dirección IP pública y la capacidad de abrir los puertos requeridos

- Puerto de tráfico: 443/tcp para tráfico proxy estilo HTTPS más tarde

- Puerto de validación ACME: 80/tcp solo si deseas el flujo integrado de Let’s Encrypt del instalador para el panel; ACME es la verificación de alcance público utilizada para la validación de certificados

- Alcance del panel: estar preparado para que el instalador asigne un puerto de panel aleatorio y un webBasePath aleatorio

- Estado final esperado: una URL de panel accesible, credenciales guardadas y un servicio de panel HTTPS verificado

⚠️ Advertencia: Si estás habilitando UFW en un VPS remoto por primera vez, permite SSH antes de habilitar el firewall. De lo contrario, puedes bloquearte del servidor que estás intentando configurar.

Una vez que esos conceptos básicos sean ciertos, el resto se vuelve sencillo. Las siguientes dos secciones te llevan de “Tengo un VPS” a “Tengo un panel de control funcional” sin conjeturas.

Preparación del servidor: BBR y conceptos básicos

Con los requisitos previos verificados, preparemos el servidor. Esta fase optimiza tu VPS antes de instalar cualquier software VPN, asegurando el máximo rendimiento desde el principio.

💡 CONSEJO: Usa BBR antes de implementar: a menudo mejora el rendimiento y la latencia en enlaces restringidos o de mayor latencia.

Primero, actualiza los paquetes de tu sistema. Esto asegura que tengas las últimas actualizaciones de seguridad y dependencias requeridas:

apt update && apt upgrade -yEste paso puede tomar de 1 a 5 minutos dependiendo de tu proveedor de VPS y la velocidad de la red. Algunos proveedores como Vultr preactualizan sus imágenes durante la implementación, por lo que esto podría completarse rápidamente en algunos sistemas.

A continuación, habilita el control de congestión de Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) es el algoritmo de control de congestión de Google. En lugar de depender principalmente de la pérdida de paquetes como señal, intenta modelar el ancho de banda disponible y el tiempo de ida y vuelta de manera más directa, lo que puede mejorar el rendimiento y la capacidad de respuesta en algunos enlaces de VPS.

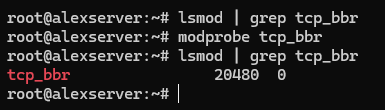

# Verify BBR module is available

lsmod | grep tcp_bbrSi no aparece nada, carga el módulo manualmente:

modprobe tcp_bbr

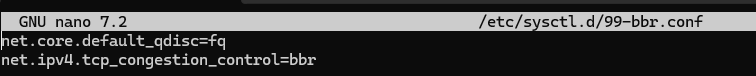

Ahora crea la configuración de sysctl para habilitar BBR de forma persistente:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Aplica la configuración:

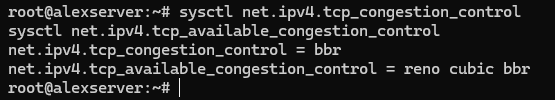

sysctl -p /etc/sysctl.d/99-bbr.confVerifica que BBR esté activo:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlDeberías ver bbr como el algoritmo activo.

Algunos sistemas se benefician de un reinicio después de habilitar BBR: asegura que el módulo se cargue correctamente y que todas las optimizaciones de red surtan efecto:

rebootAhora asegúrate de que el puerto 443 sea accesible. Si planeas usar el flujo integrado de Let’s Encrypt del instalador de 3x-ui para el panel, permite también 80/tcp: ese puerto se utiliza para la validación de certificados ACME, no para el panel en sí. Si tu proveedor de VPS también tiene una capa de firewall en la nube o grupo de seguridad, permite los mismos puertos allí también. En Ubuntu, el camino más seguro suele ser UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ ADVERTENCIA: Se recomienda encarecidamente el puerto 443 porque coincide con el tráfico HTTPS normal. Otros puertos pueden funcionar técnicamente, pero se mezclan menos naturalmente y hacen que la configuración sea más fácil de marcar.

Tu servidor ahora está optimizado y listo para la instalación de 3x-ui.

Instalación del Panel 3x-ui

Usaremos el fork de MHSanaei, que se mantiene activamente y admite protocolos actuales. De nuevo, recordatorio importante: el propio proyecto enmarca 3x-ui como un panel de uso personal, así que trátalo como una capa de conveniencia administrativa y asegura el panel cuidadosamente.

Antes de ejecutar el instalador, ten en cuenta un requisito fácil de pasar por alto: si deseas que la configuración integrada de Let’s Encrypt del instalador emita un certificado SSL para el panel, 80/tcp debe estar abierto y accesible desde Internet público. Este puerto de validación ACME es separado del puerto del panel que eliges durante la configuración.

Ejecuta el comando de instalación:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)Las versiones actuales del instalador no comienzan con el menú numerado más antiguo Instalar / Actualizar / Desinstalar que muchos tutoriales aún muestran. En su lugar, el script inicia la instalación de inmediato, instala cualquier dependencia faltante, descarga la última versión y luego te guía a través de los mensajes de configuración del panel.

Un flujo de instalación típico ahora se ve así:

- Elige si deseas establecer un puerto de panel personalizado o dejar que el instalador genere uno aleatorio.

- Deja que el instalador genere un nombre de usuario, contraseña y webBasePath aleatorios.

- Elige cómo configurar el SSL del panel:

- 1 = Let’s Encrypt para un dominio

- 2 = Let’s Encrypt para la IP del servidor

- 3 = usar un certificado existente

- Completa los mensajes del certificado si usas el flujo integrado de Let’s Encrypt.

⚠️ IMPORTANTE: El puerto del panel no es lo mismo que el puerto de validación ACME. Puedes ejecutar el panel en un puerto aleatorio como 13525 y aún necesitar 80/tcp público abierto para que Let’s Encrypt pueda validar el certificado.

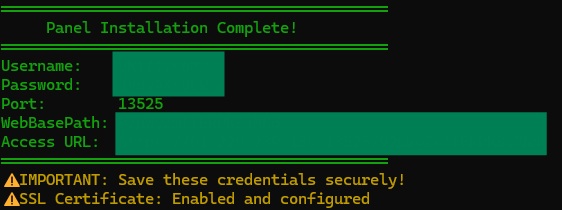

La regla importante es simple: usa las credenciales exactas, la ruta y la URL impresas por tu propio instalador, no suposiciones copiadas de tutoriales antiguos.

Tu salida final se verá más así:

Username: GENERATED_USERNAME Password: GENERATED_PASSWORD Port: 13525 WebBasePath: RANDOM_PATH Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

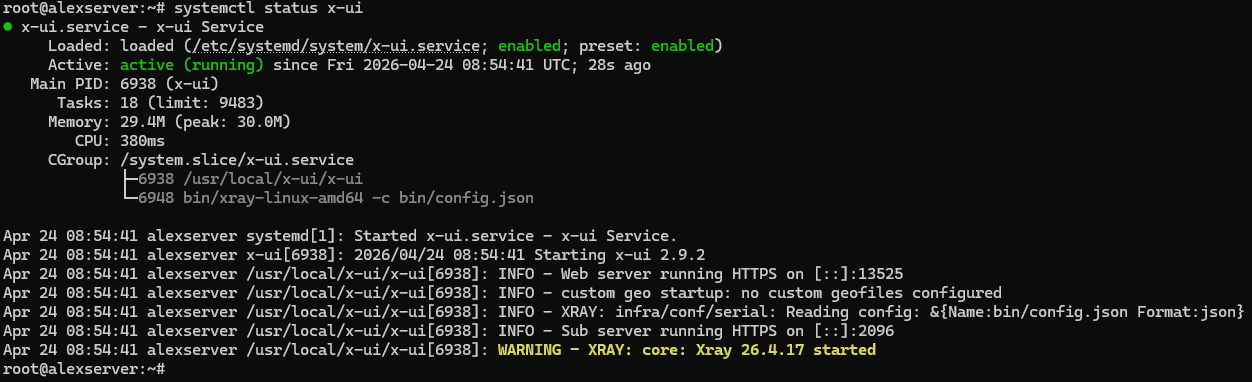

Verifica que el servicio esté en funcionamiento:

systemctl status x-ui

Esta verificación importa. Mira específicamente la línea del servidor web en la salida de estado:

- Si ves Servidor web ejecutándose en HTTPS …, el SSL del panel está funcionando correctamente.

- Si ves Servidor web ejecutándose en HTTP …, el panel se instaló correctamente pero la configuración de SSL no se completó.

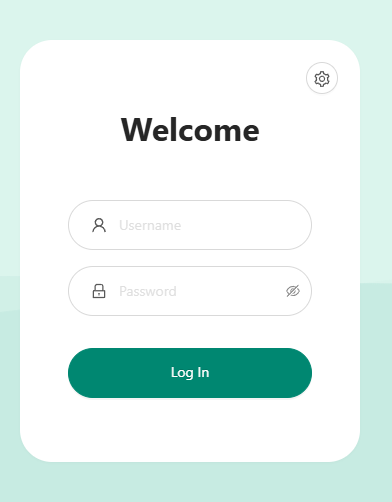

Accede al panel usando la URL exacta, nombre de usuario y contraseña generados por tu propia instalación. No asumas que la ruta es /panel, y no asumas que las credenciales son admin/admin a menos que tu propia instalación lo diga explícitamente.

💡 CONSEJO 1: Para ver nuevamente la configuración actual del panel e imprimir la URL de acceso, en la CLI ejecuta el comando “x-ui” y elige el número 10 “Ver configuración actual” del menú de salida.

💡 CONSEJO 2: Si la URL de acceso no carga, asegúrate de que el puerto del panel 3x-ui esté abierto en el firewall de tu VPS. Por ejemplo, si tu panel está ejecutándose en el puerto “13525”, permítelo con: “ufw allow 13525/tcp”. Reemplaza 13525 con el puerto real que configuraste para el panel 3x-ui.

Si el instalador termina pero systemctl status x-ui muestra HTTP en lugar de HTTPS

La causa más común es que 80/tcp no era accesible desde Internet público durante la validación de Let’s Encrypt. En ese caso, el panel aún puede instalarse e iniciarse, pero la emisión del certificado falla.

Corrige el firewall primero:

ufw allow 80/tcp

ufw statusSi tu proveedor de VPS tiene una capa de firewall en la nube o grupo de seguridad, permite 80/tcp allí también. Luego vuelve a ejecutar la configuración del certificado del panel desde el script de gestión de 3x-ui:

x-uiPara un certificado de panel basado en IP, elige:

- 19 → 6 (Obtener SSL para dirección IP)

Para un certificado de panel basado en dominio, elige:

- 19 → 1 (Obtener SSL (Dominio))

Después de que se emita el certificado, verifica nuevamente:

systemctl status x-uiQuieres que la salida de estado muestre Servidor web ejecutándose en HTTPS … antes de continuar.

💡 CONSEJO: Guarda las credenciales generadas y la URL del panel de inmediato. También ten en cuenta que el resumen del instalador puede ser engañoso si la emisión del certificado falla: si el bloque final imprime una URL HTTPS pero systemctl status x-ui aún muestra HTTP, confía en la salida de estado del servicio y corrige SSL antes de continuar.

El mapa mental de decisiones: dónde realmente comienza “evadir la censura”

Una vez que el panel está instalado, el problema cambia. Ya no estás tratando de instalar software correctamente. Estás decidiendo cómo debería presentarse el tráfico del cliente a la red. Ahí es donde realmente comienza “configurar para evadir la censura”.

La forma más fácil de reducir el desorden de terminología es pensar en tres capas: cómo se comunican el cliente y el servidor, cómo se transporta el flujo y cómo se ve ese tráfico para un observador externo. De lo contrario, si los aplanas en una lista de palabras de moda, 3x-ui comienza a parecer más complicado de lo que realmente es.

| Capa | Qué pregunta responde | Ejemplos comunes |

|---|---|---|

| Protocolo | ¿Cómo se identifican y comunican el cliente y el servidor? | VLESS, Trojan, VMess, Shadowsocks |

| Transporte | ¿Cómo se transporta el flujo de tráfico? | TCP (RAW), WebSocket, gRPC, QUIC |

| Seguridad / ofuscación | ¿Cómo se ve el tráfico para la red? | Reality, TLS, huellas digitales tipo navegador, pilas con apariencia de front-end de dominio |

Toma un ejemplo ancla: VLESS + TCP/RAW + Reality en 443. VLESS es el protocolo. TCP/RAW transporta el flujo. Reality da forma a cómo la conexión se asemeja al comportamiento HTTPS ordinario. Y 443 importa porque el camuflaje funciona mejor cuando también coincide con el puerto predeterminado para el tráfico web cifrado normal. En algunos lugares, la documentación de Xray dice raw mientras que la interfaz de usuario del panel dice TCP; para este artículo, trata esos como la misma elección conceptual de transporte.

⚠️ Advertencia: No hay un ganador universal ni una combinación permanentemente inbloqueable. Las redes cambian, los filtros evolucionan y lo que se mezcla bien en un camino puede destacar en otro. El objetivo no es magia. El objetivo es elegir la pila más sensata para tu entorno.

Es por eso que este artículo se detiene en el mapa en lugar de pretender que una página puede cubrir cada construcción completa. El siguiente paso es elegir la familia de configuraciones que se ajuste a tu red y objetivos.

¿Qué camino de 3x-ui se adapta a tu caso de uso?

Si quieres la respuesta predeterminada más clara primero, aquí está: para entornos restrictivos y con mucho DPI, comienza con VLESS + Reality. Separa el protocolo del sigilo claramente, funciona bien en el puerto 443 y no te obliga a comenzar con un dominio o proxy inverso.

Eso no lo convierte en la respuesta para cada situación. Si ya manejas un dominio o prefieres un flujo de trabajo más tradicional de TLS y proxy inverso, entonces VLESS o Trojan sobre TLS con WebSocket o gRPC a menudo es la mejor opción. Ese camino tiene más sentido cuando ya gestionas un dominio y certificados.

Si tu prioridad es el rendimiento y tu red maneja bien UDP, Hysteria 2 merece atención. Es el camino especializado aquí porque su atractivo es menos “parecer la sesión de navegador más ordinaria posible” y más “obtener un fuerte rendimiento de un diseño basado en QUIC/UDP”. Es convincente, pero no la recomendación predeterminada para principiantes orientados al sigilo.

Shadowsocks 2022, VMess y caminos de compatibilidad similares todavía tienen un lugar, pero principalmente para migración, soporte de clientes antiguos o restricciones de compatibilidad más estrechas. VMess en particular no es la mejor recomendación de elección igual para principiantes debido a su dependencia del tiempo: un detalle operativo más para equivocarse cuando ya existen opciones más simples.

| Camino | Mejor para | ¿Necesita un dominio? | Por qué elegirlo | Por qué no es el predeterminado universal |

|---|---|---|---|---|

| VLESS + Reality | Redes restrictivas o fuertemente filtradas | No | Modelo mental fuerte para principiantes para autoalojamiento orientado al sigilo en 443 | Aún no es a prueba de futuro, y algunas redes o clientes pueden empujarte a otro lado |

| VLESS/Trojan + TLS + WebSocket/gRPC | Pilas basadas en dominio, proxies inversos, configuraciones de sitio web más proxy | Generalmente sí | Se adapta a lectores ya cómodos con dominios, certificados y capas de pila web | Más partes móviles que un camino Reality sin dominio |

| Hysteria 2 | Configuraciones enfocadas en velocidad donde UDP funciona bien | No | Excelente cuando el rendimiento y el rendimiento de QUIC/UDP son el objetivo principal | No es la historia de camuflaje más parecida a un navegador, y las condiciones de UDP varían |

| Shadowsocks 2022 / VMess / caminos de compatibilidad | Migración, soporte de clientes antiguos, restricciones más estrechas | Depende | Útil cuando la compatibilidad es el requisito real | No es la mejor opción predeterminada para principiantes cuando hay opciones modernas más limpias disponibles |

💡 Lista de verificación rápida de decisiones

- Red censurada: comienza con VLESS + Reality

- Configuración de dominio / proxy inverso: evalúa TLS + WS/gRPC o Trojan

- UDP de alta velocidad: prueba Hysteria 2

- Casos de borde de compatibilidad: considera Shadowsocks 2022 o VMess

WireGuard y OpenVPN son ejemplos de contraste útiles aquí, no el siguiente paso recomendado, porque las formas de protocolo VPN ordinarias son a menudo lo que las redes restrictivas aprenden a reconocer primero. Elige el camino que coincida con tu entorno, luego construye ese camino antes de agregar más opciones.

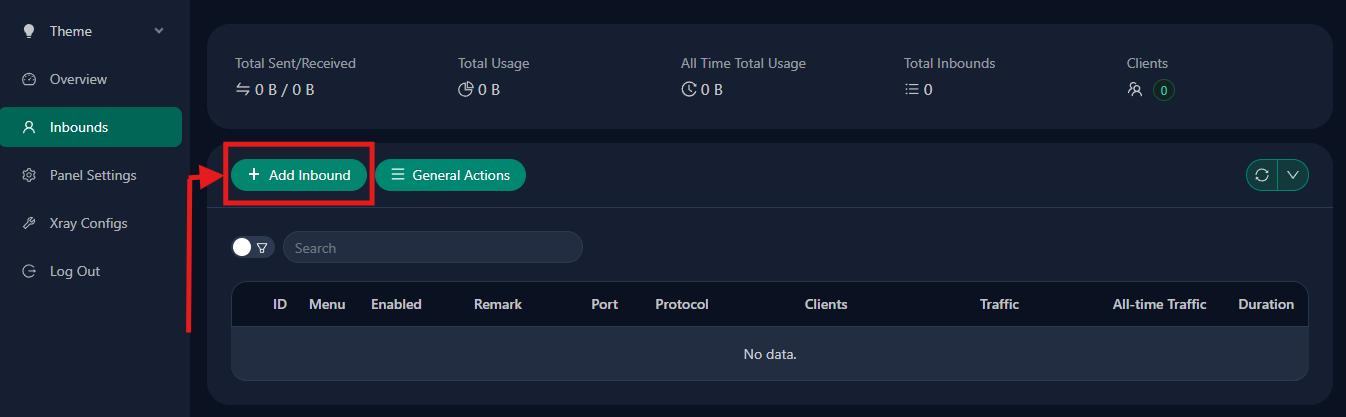

Qué puedes hacer a continuación dentro de 3x-ui después de elegir un camino

Una vez que eliges el camino, 3x-ui se convierte en la capa operativa. Aquí es donde creas el inbound, agregas clientes, exportas un enlace para compartir o un código QR, estableces límites de tráfico o fechas de vencimiento, y mantienes el servidor manejable con el tiempo en lugar de cavar a través de archivos Xray en bruto.

📝 Nota: El panel no es “solo la pantalla de inicio de sesión”. Es la superficie de administración donde las decisiones de protocolo se convierten en inbounds en funcionamiento, credenciales de clientes, controles de uso y visibilidad.

En términos prácticos, la secuencia suele ser simple: crea el inbound, agrega una identidad de cliente, exporta los detalles de conexión, impórtalos en la aplicación cliente y regresa más tarde para límites, renovaciones, registros, estadísticas de tráfico y actualizaciones de enrutamiento o geofiles si es necesario. Esa visibilidad operativa es una gran parte de por qué vale la pena usar el panel.

Si estás continuando esta configuración como una serie, la primera guía de seguimiento debería ser la construcción de VLESS + Reality para lectores en redes restrictivas. Ese es el siguiente artículo más natural porque convierte este modelo mental en una configuración concreta.

Conclusión

Instalar 3x-ui no es la solución final contra la censura. Es la sala de control. El resultado real proviene de lo que configuras dentro de él a continuación. Mantén la división simple: el panel de control hace que Xray sea manejable, pero el motor y la ruta — elección de protocolo, transporte y seguridad — deciden qué tan bien sobrevive la conexión al filtrado.

Así que da el siguiente paso honesto y selecciona el camino real que más se ajuste a tus objetivos. Y una vez que te tomes en serio el autoalojamiento de tu elección, la infraestructura VPS estable también importa, ya sea que eso signifique AlexHost u otro proveedor que te brinde control de red predecible y acceso limpio al firewall.