Wie man 3x-ui installiert und die richtige Anti-Zensur-Konfiguration wählt

Schlüsselbegriffe

Das untenstehende kurze Glossar hält die Begriffe klar, bevor die Installation beginnt:

| Emoji + Schlüsselwort | Kurzbeschreibung |

|---|---|

| ⚙️ 3x-ui | Ein Web-Kontrollpanel für Xray-core |

| 🚀 Xray-core | Die eigentliche Proxy-Engine |

| 📥 inbound | Ein hörender Einstiegspunkt auf dem Server |

| 🔀 Transportebene | Wie der Datenstrom übertragen wird |

| 🎭 Reality | Ein Tarn-/Sicherheitsmechanismus für Xray |

Wie man 3x-ui auf einem VPS installiert und die richtige Anti-Zensur-Konfiguration wählt

Eines Tages funktioniert dein VPN. Am nächsten Tag funktioniert es nicht mehr. In restriktiven Netzwerken zielt die Blockierung oft weniger darauf ab, ob der Datenverkehr verschlüsselt ist, sondern mehr darauf, ob der Datenverkehr leicht zu klassifizieren ist.

Das ist der Teil, den viele ältere VPN-Tutorials überspringen. Verschlüsselung allein garantiert keine Tarnung. Netzwerke können immer noch Handshake-Muster, Paketverhalten und Protokoll-Fingerabdrücke gut genug inspizieren, um zu entscheiden, dass dein Datenverkehr nicht gewöhnlich aussieht. Die Frage ist also nicht mehr „wie installiere ich ein VPN?“, sondern „wie mache ich, dass der Datenverkehr normal genug aussieht, um Filterung zu überstehen?“

Dieser Leitfaden ist der grundlegende Schritt. Du wirst ein funktionierendes 3x-ui-Panel auf einem Ubuntu VPS installieren, die Admin-Oberfläche korrekt sichern und mit einem klaren Rahmen für die Auswahl dessen, was als nächstes im Panel konfiguriert werden soll, abschließen. Wenn du selbst auf einem kleinen VPS hostest — sei es von AlexHost oder einem anderen Anbieter — ist dies der Punkt, an dem die Einrichtung handhabbar wird.

Was 3x-ui eigentlich ist — und was es nicht ist

Das wichtigste Missverständnis, das frühzeitig behoben werden muss, ist dieses: 3x-ui ist nicht die Zensurumgehungstechnologie selbst. Es ist das Dashboard. Xray ist die darunterliegende Engine. Die Protokoll-, Transport- und Sicherheitsentscheidungen innerhalb dieser Engine bestimmen, wie sich dein Datenverkehr im Netzwerk verhält.

3x-ui ist wichtig, weil es Xray von einem Haufen handbearbeiteter JSON-Dateien in etwas verwandelt, das ein durchschnittlicher Mensch bedienen kann. Du erhältst ein Web-Kontrollpanel zum Erstellen von Inbounds, Hinzufügen von Clients, Exportieren von Links oder QR-Codes, Verwalten von Limits, Aktualisieren von Geodateien und Handhaben von Admin-Zugriff und Panel-SSL.

Das untenstehende kurze Glossar hält die Begriffe klar, bevor die Installation beginnt:

| Begriff | Einfacher Sinn | Warum es hier wichtig ist |

|---|---|---|

| 3x-ui | Ein Web-Kontrollpanel für Xray-core | Es ist die Verwaltungsebene, die du in diesem Leitfaden installierst |

| Xray-core | Die eigentliche Proxy-Engine | Dies ist, was Protokolle, Routing und Verkehrsverhalten handhabt |

| inbound | Ein hörender Einstiegspunkt auf dem Server | Hier definierst du, wie sich Clients verbinden |

| Transport | Wie der Datenstrom übertragen wird | Beispiele sind rohes TCP, WebSocket oder gRPC |

| Reality | Ein Tarn-/Sicherheitsmechanismus für Xray | Es hilft, dass der Datenverkehr gewöhnlichem HTTPS ähnlicher aussieht |

📝 Hinweis: 3x-ui wird am besten als Verwaltungsebene für Xray-core verstanden, und das Projekt selbst rahmt es als Software für den persönlichen Gebrauch ein, anstatt es als gehärtete Produktionsinfrastruktur zu behandeln.

Diese Unterscheidung ist auch für die Sicherheit wichtig. Ein HTTPS-fähiges Panel mit starken Admin-Anmeldeinformationen schützt die Kontrolloberfläche — den Ort, an dem du dich anmeldest und den Server verwaltest. Es macht den Benutzerverkehr nicht automatisch unsichtbar. Die Installation gibt dir Kontrolle; der danach gewählte Protokollstapel bestimmt, wie die Verbindung im Netzwerk aussieht.

Bevor du installierst: Server- und Zugangs-Checkliste

3x-ui benötigt keinen großen Server, aber es benötigt einen sauberen Installationspfad. Für diesen Leitfaden ist die Basis Ubuntu 22.04 LTS oder 24.04 LTS, SSH-Zugang mit Root- oder Sudo-Rechten, eine öffentliche IP-Adresse und bescheidene Ressourcen wie 1 vCPU und 1 GB RAM. Jeder geeignete VPS funktioniert, einschließlich kostengünstiger Einstiegspläne, solange er dir vorhersehbaren Netzwerkzugang und Firewall-Kontrolle bietet.

Bevor du irgendwelche Befehle ausführst, überprüfe diese Checkliste:

- Betriebssystem: Ubuntu 22.04 LTS oder 24.04 LTS

- Zugriffsebene: Root-SSH-Zugang oder ein Benutzer mit vollständigen sudo-Rechten

- Netzwerk: öffentliche IP-Adresse und die Fähigkeit, erforderliche Ports zu öffnen

- Verkehrsport: 443/tcp für HTTPS-ähnlichen Proxy-Verkehr später

- ACME-Validierungsport: 80/tcp nur, wenn du den integrierten Let’s Encrypt-Fluss des Installers für das Panel verwenden möchtest; ACME ist der öffentliche Erreichbarkeitscheck, der für die Zertifikatsvalidierung verwendet wird

- Panel-Erreichbarkeit: sei bereit, dass der Installer einen zufälligen Panel-Port und einen zufälligen webBasePath zuweist

- Erwarteter Endzustand: eine erreichbare Panel-URL, gespeicherte Anmeldeinformationen und ein verifizierter HTTPS-Panel-Dienst

⚠️ Warnung: Wenn du UFW auf einem entfernten VPS zum ersten Mal aktivierst, erlaube SSH, bevor du die Firewall aktivierst. Andernfalls kannst du dich aus dem Server aussperren, den du zu konfigurieren versuchst.

Sobald diese Grundlagen erfüllt sind, wird der Rest einfach. Die nächsten beiden Abschnitte führen dich von „Ich habe einen VPS“ zu „Ich habe ein funktionierendes Kontrollpanel“ ohne Rätselraten.

Servervorbereitung: BBR und Grundlagen

Mit überprüften Voraussetzungen bereiten wir den Server vor. Diese Phase optimiert deinen VPS, bevor du jegliche VPN-Software installierst, um maximale Leistung von Anfang an zu gewährleisten.

💡 TIPP: Verwende BBR vor der Bereitstellung — es verbessert oft den Durchsatz und die Latenz auf eingeschränkten oder höher-latenten Verbindungen.

Zuerst aktualisiere deine Systempakete. Dies stellt sicher, dass du die neuesten Sicherheitsupdates und erforderlichen Abhängigkeiten hast:

apt update && apt upgrade -yDieser Schritt kann je nach VPS-Anbieter und Netzwerkgeschwindigkeit 1-5 Minuten dauern. Einige Anbieter wie Vultr aktualisieren ihre Images während der Bereitstellung vor, sodass dies auf einigen Systemen schnell abgeschlossen sein kann.

Als nächstes aktiviere die Google BBR-Staukontrolle. BBR (Bottleneck Bandwidth and Round-trip propagation time) ist Googles Staukontrollalgorithmus. Anstatt sich hauptsächlich auf Paketverlust als Signal zu verlassen, versucht es, die verfügbare Bandbreite und die Round-Trip-Zeit direkter zu modellieren, was den Durchsatz und die Reaktionsfähigkeit auf einigen VPS-Verbindungen verbessern kann.

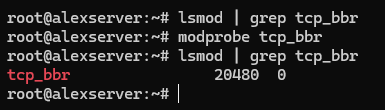

# Verify BBR module is available

lsmod | grep tcp_bbrWenn nichts erscheint, lade das Modul manuell:

modprobe tcp_bbr

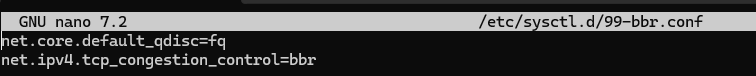

Erstelle nun die sysctl-Konfiguration, um BBR dauerhaft zu aktivieren:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Wende die Konfiguration an:

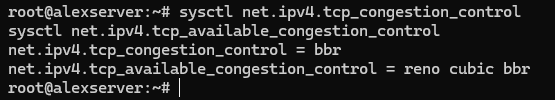

sysctl -p /etc/sysctl.d/99-bbr.confÜberprüfe, ob BBR aktiv ist:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlDu solltest bbr als aktiven Algorithmus sehen.

Einige Systeme profitieren von einem Neustart nach der Aktivierung von BBR — es stellt sicher, dass das Modul ordnungsgemäß geladen wird und alle Netzwerkoptimierungen wirksam werden:

rebootStelle nun sicher, dass Port 443 erreichbar ist. Wenn du planst, den integrierten Let’s Encrypt-Fluss des 3x-ui-Installers für das Panel zu verwenden, erlaube auch 80/tcp — dieser Port wird für die ACME-Zertifikatsvalidierung verwendet, nicht für das Panel selbst. Wenn dein VPS-Anbieter auch eine Cloud-Firewall oder eine Sicherheitsgruppenschicht hat, erlaube dort ebenfalls die gleichen Ports. Auf Ubuntu ist der sicherste Weg normalerweise UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ WARNUNG: Port 443 wird dringend empfohlen, da er dem normalen HTTPS-Verkehr entspricht. Andere Ports können technisch funktionieren, aber sie fügen sich weniger natürlich ein und machen die Einrichtung leichter zu markieren.

Dein Server ist jetzt optimiert und bereit für die 3x-ui-Installation.

Installation des 3x-ui Panels

Wir verwenden den MHSanaei-Fork, der aktiv gewartet wird und aktuelle Protokolle unterstützt. Nochmals, wichtige Erinnerung: das Projekt selbst rahmt 3x-ui als ein Panel für den persönlichen Gebrauch ein, also behandle es als eine Admin-Komfortschicht und sichere das Panel sorgfältig.

Bevor du den Installer ausführst, beachte eine leicht zu übersehende Anforderung: Wenn du möchtest, dass das integrierte Let’s Encrypt-Setup des Installers ein SSL-Zertifikat für das Panel ausstellt, muss 80/tcp offen und vom öffentlichen Internet aus erreichbar sein. Dieser ACME-Validierungsport ist getrennt vom Panel-Port, den du während der Einrichtung wählst.

Führe den Installationsbefehl aus:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)Aktuelle Versionen des Installers beginnen nicht mit dem älteren nummerierten Installieren / Aktualisieren / Deinstallieren-Menü, das viele Tutorials noch zeigen. Stattdessen startet das Skript sofort die Installation, installiert fehlende Abhängigkeiten, lädt die neueste Version herunter und führt dich dann durch die Setup-Aufforderungen des Panels.

Ein typischer Installationsablauf sieht jetzt so aus:

- Wähle, ob du einen benutzerdefinierten Panel-Port festlegen oder den Installer einen zufälligen generieren lassen möchtest.

- Lasse den Installer einen zufälligen Benutzernamen, ein Passwort und einen webBasePath generieren.

- Wähle, wie du das Panel-SSL konfigurieren möchtest:

- 1 = Let’s Encrypt für eine Domain

- 2 = Let’s Encrypt für die Server-IP

- 3 = ein vorhandenes Zertifikat verwenden

- Vervollständige die Zertifikatsaufforderungen, wenn du den integrierten Let’s Encrypt-Fluss verwendest.

⚠️ WICHTIG: Der Panel-Port ist nicht dasselbe wie der ACME-Validierungsport. Du könntest das Panel auf einem zufälligen Port wie 13525 betreiben und trotzdem muss 80/tcp öffentlich offen sein, damit Let’s Encrypt das Zertifikat validieren kann.

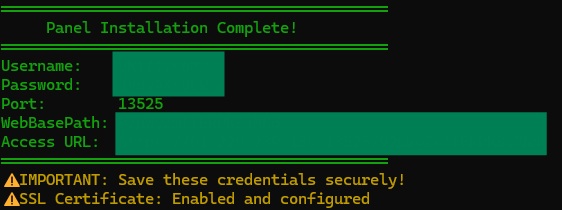

Die wichtige Regel ist einfach: Verwende die genauen Anmeldeinformationen, den Pfad und die URL, die von deinem eigenen Installer ausgegeben werden, nicht Annahmen, die aus älteren Tutorials kopiert wurden.

Deine endgültige Ausgabe wird mehr so aussehen:

Username: GENERATED_USERNAME Password: GENERATED_PASSWORD Port: 13525 WebBasePath: RANDOM_PATH Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

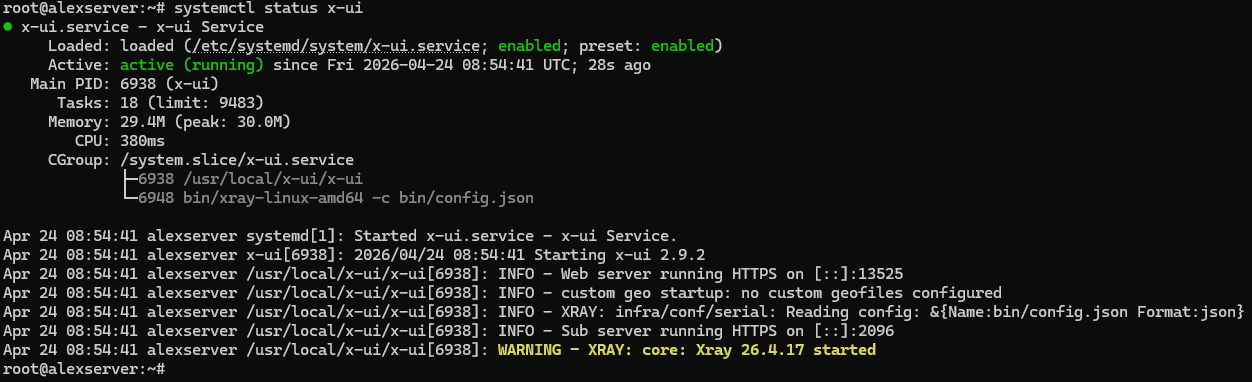

Überprüfe, ob der Dienst läuft:

systemctl status x-ui

Diese Überprüfung ist wichtig. Schaue speziell auf die Webserver-Zeile in der Statusausgabe:

- Wenn du Web server running HTTPS … siehst, funktioniert das Panel-SSL korrekt.

- Wenn du Web server running HTTP … siehst, wurde das Panel erfolgreich installiert, aber die SSL-Einrichtung wurde nicht abgeschlossen.

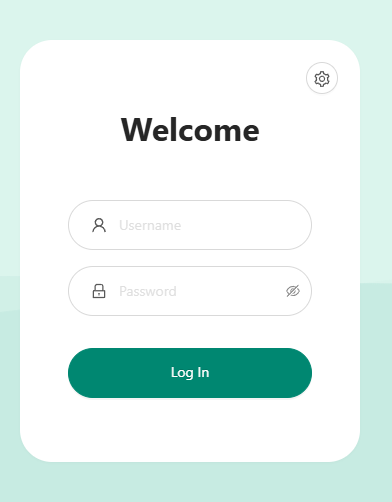

Greife auf das Panel mit der genauen URL, dem Benutzernamen und dem Passwort zu, die von deiner eigenen Installation generiert wurden. Gehe nicht davon aus, dass der Pfad /panel ist, und gehe nicht davon aus, dass die Anmeldeinformationen admin/admin sind, es sei denn, deine eigene Installation sagt dies ausdrücklich.

💡 TIPP 1: Um die aktuellen Panel-Einstellungen erneut anzuzeigen und die Zugriffs-URL auszudrucken, führe im CLI den Befehl “x-ui” aus und wähle Nummer 10 “Aktuelle Einstellungen anzeigen” aus der Menüausgabe.

💡 TIPP 2: Wenn die Zugriffs-URL nicht geladen wird, stelle sicher, dass der 3x-ui-Panel-Port in deiner VPS-Firewall geöffnet ist. Wenn dein Panel beispielsweise auf Port “13525” läuft, erlaube es mit: ” ufw allow 13525/tcp “. Ersetze 13525 durch den tatsächlichen Port, den du für das 3x-ui-Panel konfiguriert hast.

Wenn der Installer abgeschlossen ist, aber systemctl status x-ui HTTP anstelle von HTTPS anzeigt

Die häufigste Ursache ist, dass 80/tcp während der Let’s Encrypt-Validierung nicht vom öffentlichen Internet aus erreichbar war. In diesem Fall kann das Panel immer noch installiert und gestartet werden, aber die Zertifikatsausstellung schlägt fehl.

Behebe zuerst die Firewall:

ufw allow 80/tcp

ufw statusWenn dein VPS-Anbieter eine Cloud-Firewall oder eine Sicherheitsgruppenschicht hat, erlaube dort ebenfalls 80/tcp. Führe dann die Panel-Zertifikatseinrichtung aus dem 3x-ui-Verwaltungsskript erneut aus:

x-uiFür ein IP-basiertes Panel-Zertifikat wähle:

- 19 → 6 (SSL für IP-Adresse erhalten)

Für ein domainbasiertes Panel-Zertifikat wähle:

- 19 → 1 (SSL erhalten (Domain))

Nachdem das Zertifikat ausgestellt wurde, überprüfe erneut:

systemctl status x-uiDu möchtest, dass die Statusausgabe Web server running HTTPS … anzeigt, bevor du fortfährst.

💡 TIPP: Speichere die generierten Anmeldeinformationen und die Panel-URL sofort. Beachte auch, dass die Installationszusammenfassung irreführend sein kann, wenn die Zertifikatsausstellung fehlschlägt — wenn der letzte Block eine HTTPS-URL ausgibt, aber systemctl status x-ui immer noch HTTP anzeigt, vertraue der Service-Statusausgabe und behebe SSL, bevor du weitermachst.

Die Entscheidungslandkarte: wo „Zensur umgehen“ tatsächlich beginnt

Sobald das Panel installiert ist, ändert sich das Problem. Du versuchst nicht mehr, Software korrekt zu installieren. Du entscheidest, wie sich der Client-Verkehr dem Netzwerk präsentieren soll. Dort beginnt „konfigurieren, um Zensur zu umgehen“ tatsächlich.

Der einfachste Weg, das Terminologiechaos zu reduzieren, besteht darin, in drei Schichten zu denken: wie der Client und der Server sprechen, wie der Datenstrom übertragen wird und wie dieser Datenverkehr für einen externen Beobachter aussieht. Andernfalls, wenn du diese in eine Liste von Schlagwörtern zusammenfasst, beginnt 3x-ui komplizierter auszusehen, als es wirklich ist.

| Schicht | Welche Frage sie beantwortet | Häufige Beispiele |

|---|---|---|

| Protokoll | Wie identifizieren und sprechen Client und Server miteinander? | VLESS, Trojan, VMess, Shadowsocks |

| Transport | Wie wird der Datenstrom übertragen? | TCP (RAW), WebSocket, gRPC, QUIC |

| Sicherheit / Verschleierung | Wie sieht der Datenverkehr für das Netzwerk aus? | Reality, TLS, browserähnliche Fingerabdrücke, domain-ähnliche Stacks |

Nimm ein Ankerbeispiel: VLESS + TCP/RAW + Reality auf 443. VLESS ist das Protokoll. TCP/RAW überträgt den Datenstrom. Reality formt, wie die Verbindung gewöhnlichem HTTPS-Verhalten ähnelt. Und 443 ist wichtig, weil die Tarnung am besten funktioniert, wenn sie auch dem Standardport für normalen verschlüsselten Webverkehr entspricht. An einigen Stellen sagen die Xray-Dokumente raw, während die Panel-Benutzeroberfläche TCP sagt; für diesen Artikel behandle diese als dieselbe konzeptionelle Transportwahl.

⚠️ Warnung: Es gibt keinen universellen Gewinner und keine dauerhaft unblockierbare Kombination. Netzwerke ändern sich, Filter entwickeln sich, und was auf einem Pfad gut einfügt, kann auf einem anderen herausstechen. Das Ziel ist nicht Magie. Das Ziel ist die Wahl des sinnvollsten Stacks für deine Umgebung.

Deshalb endet dieser Artikel bei der Karte, anstatt vorzugeben, dass eine Seite jede vollständige Konfiguration abdecken kann. Der nächste Schritt besteht darin, die Konfigurationsfamilie zu wählen, die zu deinem Netzwerk und deinen Zielen passt.

Welcher 3x-ui-Pfad passt zu deinem Anwendungsfall?

Wenn du zuerst die klarste Standardantwort möchtest, hier ist sie: für restriktive, DPI-intensive Umgebungen, beginne mit VLESS + Reality. Es trennt Protokoll von Tarnung klar, funktioniert gut auf Port 443 und zwingt dich nicht, mit einer Domain oder einem Reverse-Proxy zu beginnen.

Das macht es nicht zur Antwort auf jede Situation. Wenn du bereits eine Domain betreibst oder einen traditionelleren TLS-und-Reverse-Proxy-Workflow bevorzugst, dann ist VLESS oder Trojan über TLS mit WebSocket oder gRPC oft die bessere Wahl. Dieser Weg macht mehr Sinn, wenn du bereits eine Domain und Zertifikate verwaltest.

Wenn deine Priorität der Durchsatz ist und dein Netzwerk UDP gut handhabt, verdient Hysteria 2 Aufmerksamkeit. Es ist der spezialisierte Weg hier, weil sein Reiz weniger „wie die gewöhnlichste Browsersitzung möglich aussehen“ und mehr „starke Leistung aus einem QUIC/UDP-basierten Design erzielen“ ist. Es ist überzeugend, aber nicht die Standardanfängerempfehlung für Tarnung-erste Setups.

Shadowsocks 2022, VMess und ähnliche Kompatibilitätspfade haben immer noch einen Platz, aber hauptsächlich für Migration, ältere Client-Unterstützung oder enge Kompatibilitätsbeschränkungen. VMess ist insbesondere nicht die beste gleichwertige erste Wahl für Anfänger, da es von der Zeit abhängt — ein weiteres operatives Detail, das falsch gemacht werden kann, wenn einfachere Optionen bereits existieren.

| Pfad | Am besten für | Benötigt eine Domain? | Warum es wählen | Warum es nicht der universelle Standard ist |

|---|---|---|---|---|

| VLESS + Reality | Restriktive oder stark gefilterte Netzwerke | Nein | Starkes Anfänger-Mentalmodell für tarnungsorientiertes Selbsthosting auf 443 | Immer noch nicht zukunftssicher, und einige Netzwerke oder Clients könnten dich woanders hin drängen |

| VLESS/Trojan + TLS + WebSocket/gRPC | Domain-basierte Stacks, Reverse-Proxies, Website-plus-Proxy-Setups | In der Regel ja | Passt zu Lesern, die bereits mit Domains, Zertifikaten und Web-Stack-Schichtungen vertraut sind | Mehr bewegliche Teile als ein No-Domain-Reality-Pfad |

| Hysteria 2 | Geschwindigkeitsorientierte Setups, bei denen UDP gut funktioniert | Nein | Ausgezeichnet, wenn Durchsatz und QUIC/UDP-Leistung das Hauptziel sind | Nicht die browserähnlichste Tarnungsgeschichte, und UDP-Bedingungen variieren |

| Shadowsocks 2022 / VMess / Kompatibilitätspfade | Migration, ältere Client-Unterstützung, engere Einschränkungen | Hängt ab | Nützlich, wenn Kompatibilität die eigentliche Anforderung ist | Nicht der stärkste Anfängerstandard, wenn sauberere moderne Optionen verfügbar sind |

💡 Schnelle Entscheidungs-Checkliste

- Zensiertes Netzwerk: beginne mit VLESS + Reality

- Domain / Reverse-Proxy-Setup: bewerte TLS + WS/gRPC oder Trojan

- Hochgeschwindigkeits-UDP: teste Hysteria 2

- Kompatibilitätsrandfälle: erwäge Shadowsocks 2022 oder VMess

WireGuard und OpenVPN sind hier nützliche Kontrastbeispiele, nicht der empfohlene nächste Schritt, da gewöhnliche VPN-Protokollformen oft das sind, was restriktive Netzwerke zuerst zu erkennen lernen. Wähle den Pfad, der zu deiner Umgebung passt, baue dann diesen Pfad, bevor du weitere Optionen hinzufügst.

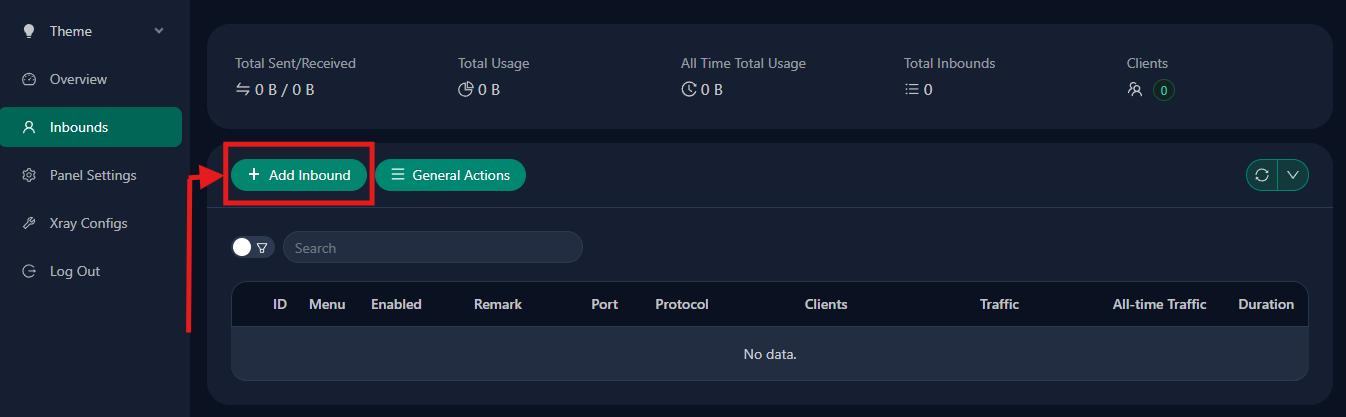

Was du als nächstes innerhalb von 3x-ui tun kannst, nachdem du einen Pfad gewählt hast

Sobald du den Pfad gewählt hast, wird 3x-ui zur operativen Ebene. Hier erstellst du das Inbound, fügst Clients hinzu, exportierst einen Freigabelink oder QR-Code, setzt Verkehrsgrenzen oder Ablaufdaten und hältst den Server über die Zeit handhabbar, anstatt durch rohe Xray-Dateien zu wühlen.

📝 Hinweis: Das Panel ist nicht „nur der Anmeldebildschirm“. Es ist die Admin-Oberfläche, wo Protokollentscheidungen zu laufenden Inbounds, Client-Anmeldeinformationen, Nutzungssteuerungen und Sichtbarkeit werden.

In praktischen Begriffen ist die Reihenfolge normalerweise einfach: Erstelle das Inbound, füge eine Client-Identität hinzu, exportiere die Verbindungsdetails, importiere sie in die Client-App und kehre später für Limits, Erneuerungen, Protokolle, Verkehrsstatistiken und Routing- oder Geodatei-Updates zurück, falls erforderlich. Diese operative Sichtbarkeit ist ein großer Teil dessen, warum das Panel es wert ist, verwendet zu werden.

Wenn du dieses Setup als Serie fortsetzt, sollte der erste Folge-Leitfaden der VLESS + Reality-Build für Leser in restriktiven Netzwerken sein. Das ist der natürlichste nächste Artikel, weil er dieses mentale Modell in eine konkrete Konfiguration umwandelt.

Fazit

Die Installation von 3x-ui ist nicht die endgültige Anti-Zensur-Lösung. Es ist der Kontrollraum. Das eigentliche Ergebnis kommt von dem, was du als nächstes darin konfigurierst. Halte die Aufteilung einfach: das Dashboard macht Xray handhabbar, aber die Engine und die Route — Protokoll-, Transport- und Sicherheitswahl — entscheiden, wie gut die Verbindung die Filterung übersteht.

Also mache den ehrlichen nächsten Schritt und wähle den tatsächlichen Pfad, der am besten zu deinen Zielen passt. Und sobald du ernsthaft darüber nachdenkst, deine Wahl selbst zu hosten, ist eine stabile VPS-Infrastruktur ebenfalls wichtig — sei es AlexHost oder ein anderer Anbieter, der dir vorhersehbare Netzwerkkontrolle und sauberen Firewall-Zugang bietet.