Como Instalar 3x-ui e Escolher a Configuração de Anti-Censura Correta

Palavras-chave

O glossário rápido abaixo mantém os termos claros antes de a instalação começar:

| Emoji + palavra-chave | Breve explicação |

|---|---|

| ⚙️ 3x-ui | Um painel de controle web para Xray-core |

| 🚀 Xray-core | O motor de proxy real |

| 📥 inbound | Um ponto de entrada de escuta no servidor |

| 🔀 camada de transporte | Como o fluxo de tráfego é transportado |

| 🎭 Reality | Um mecanismo de segurança/disfarce para Xray |

Como Instalar 3x-ui em um VPS e Escolher a Configuração Anti-Censura Correta

Um dia seu VPN funciona. No dia seguinte, ele para de funcionar. Em redes restritivas, o bloqueio muitas vezes é menos focado em saber se o tráfego está criptografado e mais em saber se o tráfego parece fácil de classificar.

Essa é a parte que muitos tutoriais antigos de VPN pulam. A criptografia por si só não garante disfarce. As redes ainda podem inspecionar padrões de handshake, comportamento de pacotes e impressões digitais de protocolos bem o suficiente para decidir que seu tráfego não parece comum. Então a questão deixa de ser “como eu instalo um VPN?” e se torna “como eu faço o formato do tráfego parecer normal o suficiente para sobreviver ao filtro?”

Este guia é o passo fundamental. Você instalará um painel 3x-ui funcional em um VPS Ubuntu, protegerá corretamente a superfície administrativa e sairá com uma estrutura clara para escolher o que configurar a seguir dentro do painel. Se você está hospedando por conta própria em um pequeno VPS — seja da AlexHost ou de outro provedor — é aqui que a configuração começa a se tornar gerenciável.

O que realmente é o 3x-ui — e o que não é

A concepção errada mais importante a ser corrigida cedo é esta: 3x-ui não é a tecnologia de contorno de censura em si. É o painel de controle. Xray é o motor por trás dele. As escolhas de protocolo, transporte e segurança dentro desse motor são o que determinam como seu tráfego se comporta na rede.

3x-ui é importante porque transforma o Xray de um monte de JSON editado manualmente em algo que um humano comum pode operar. Você obtém um painel de controle web para criar inbounds, adicionar clientes, exportar links ou códigos QR, gerenciar limites, atualizar geofiles e lidar com acesso administrativo e SSL do painel.

O glossário rápido abaixo mantém os termos claros antes de a instalação começar:

| Termo | Significado simples | Por que importa aqui |

|---|---|---|

| 3x-ui | Um painel de controle web para Xray-core | É a camada de gerenciamento que você instala neste guia |

| Xray-core | O motor de proxy real | É o que lida com protocolos, roteamento e comportamento de tráfego |

| inbound | Um ponto de entrada de escuta no servidor | É onde você define como os clientes se conectam |

| transporte | Como o fluxo de tráfego é transportado | Exemplos incluem TCP bruto, WebSocket ou gRPC |

| Reality | Um mecanismo de segurança/disfarce para Xray | Ajuda o tráfego a se assemelhar mais de perto ao HTTPS comum |

📝 Nota: 3x-ui é melhor entendido como uma camada de gerenciamento para Xray-core, e o próprio projeto o enquadra como software de uso pessoal em vez de algo para tratar casualmente como infraestrutura de produção robusta.

Essa distinção também importa para a segurança. Um painel habilitado para HTTPS com credenciais administrativas fortes protege a superfície de controle — o local onde você faz login e gerencia o servidor. Ele não torna automaticamente o tráfego do usuário discreto. A instalação lhe dá controle; a pilha de protocolos escolhida posteriormente determina como a conexão se apresenta na rede.

Antes de instalar: lista de verificação do servidor e acesso

3x-ui não precisa de um servidor enorme, mas precisa de um caminho de instalação limpo. Para este guia, a linha de base é Ubuntu 22.04 LTS ou 24.04 LTS, acesso SSH com privilégios root ou sudo, um endereço IP público e recursos modestos, como 1 vCPU e 1 GB RAM. Qualquer VPS adequado funciona, incluindo planos de entrada de baixo custo, desde que lhe forneça acesso previsível à rede e controle de firewall.

Antes de executar qualquer comando, verifique esta lista de verificação:

- Sistema operacional: Ubuntu 22.04 LTS ou 24.04 LTS

- Nível de acesso: acesso SSH root, ou um usuário com privilégios completos de sudo

- Rede: endereço IP público e a capacidade de abrir as portas necessárias

- Porta de tráfego: 443/tcp para tráfego proxy estilo HTTPS posteriormente

- Porta de validação ACME: 80/tcp apenas se você quiser o fluxo Let’s Encrypt embutido do instalador para o painel; ACME é a verificação de alcance público usada para validação de certificado

- Acessibilidade do painel: esteja pronto para o instalador atribuir uma porta de painel aleatória e um webBasePath aleatório

- Estado final esperado: uma URL de painel acessível, credenciais salvas e um serviço de painel HTTPS verificado

⚠️ Aviso: Se você estiver habilitando o UFW em um VPS remoto pela primeira vez, permita SSH antes de habilitar o firewall. Caso contrário, você pode se bloquear fora do servidor que está tentando configurar.

Uma vez que esses fundamentos sejam verdadeiros, o resto se torna direto. As próximas duas seções levam você de “eu tenho um VPS” para “eu tenho um painel de controle funcional” sem adivinhações.

Preparação do Servidor: BBR e Básicos

Com os pré-requisitos verificados, vamos preparar o servidor. Esta fase otimiza seu VPS antes de instalar qualquer software VPN, garantindo o máximo desempenho desde o início.

💡 DICA: Use BBR antes de implantar — ele frequentemente melhora a taxa de transferência e a latência em links restritos ou de maior latência.

Primeiro, atualize seus pacotes de sistema. Isso garante que você tenha as atualizações de segurança mais recentes e as dependências necessárias:

apt update && apt upgrade -yEsta etapa pode levar de 1 a 5 minutos, dependendo do seu provedor de VPS e da velocidade da rede. Alguns provedores como Vultr pré-atualizam suas imagens durante a implantação, então isso pode ser concluído rapidamente em alguns sistemas.

Em seguida, habilite o controle de congestionamento Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) é o algoritmo de controle de congestionamento do Google. Em vez de se basear principalmente na perda de pacotes como um sinal, ele tenta modelar a largura de banda disponível e o tempo de ida e volta mais diretamente, o que pode melhorar a taxa de transferência e a capacidade de resposta em alguns links de VPS.

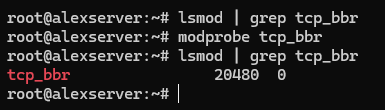

# Verify BBR module is available

lsmod | grep tcp_bbrSe nada aparecer, carregue o módulo manualmente:

modprobe tcp_bbr

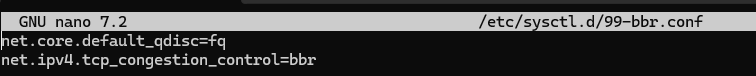

Agora crie a configuração sysctl para habilitar o BBR de forma persistente:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Aplique a configuração:

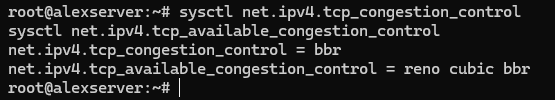

sysctl -p /etc/sysctl.d/99-bbr.confVerifique se o BBR está ativo:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlVocê deve ver bbr como o algoritmo ativo.

Alguns sistemas se beneficiam de uma reinicialização após habilitar o BBR — isso garante que o módulo seja carregado corretamente e todas as otimizações de rede entrem em vigor:

rebootAgora certifique-se de que a porta 443 está acessível. Se você planeja usar o fluxo Let’s Encrypt embutido do instalador 3x-ui para o painel, permita também 80/tcp — essa porta é usada para validação de certificado ACME, não para o próprio painel. Se o seu provedor de VPS também tiver uma camada de firewall em nuvem ou grupo de segurança, permita as mesmas portas lá também. No Ubuntu, o caminho mais seguro geralmente é o UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ AVISO: A porta 443 é fortemente recomendada porque corresponde ao tráfego HTTPS normal. Outras portas podem funcionar tecnicamente, mas se misturam menos naturalmente e tornam a configuração mais fácil de ser sinalizada.

Seu servidor está agora otimizado e pronto para a instalação do 3x-ui.

Instalando o Painel 3x-ui

Usaremos o fork MHSanaei, que é mantido ativamente e suporta protocolos atuais. Novamente, lembrete importante: o próprio projeto enquadra o 3x-ui como um painel de uso pessoal, então trate-o como uma camada de conveniência administrativa e proteja o painel cuidadosamente.

Antes de executar o instalador, observe um requisito fácil de perder: se você quiser que a configuração embutida do Let’s Encrypt do instalador emita um certificado SSL para o painel, 80/tcp deve estar aberto e acessível da internet pública. Esta porta de validação ACME é separada da porta do painel que você escolhe durante a configuração.

Execute o comando de instalação:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)As versões atuais do instalador não começam com o menu numerado mais antigo Instalar / Atualizar / Desinstalar que muitos tutoriais ainda mostram. Em vez disso, o script inicia a instalação imediatamente, instala quaisquer dependências ausentes, baixa a versão mais recente e, em seguida, orienta você através dos prompts de configuração do painel.

Um fluxo de instalação típico agora se parece com isto:

- Escolha se deseja definir uma porta de painel personalizada ou deixar o instalador gerar uma aleatória.

- Deixe o instalador gerar um nome de usuário, senha e webBasePath aleatórios.

- Escolha como configurar o SSL do painel:

- 1 = Let’s Encrypt para um domínio

- 2 = Let’s Encrypt para o IP do servidor

- 3 = usar um certificado existente

- Complete os prompts de certificado se você usar o fluxo embutido do Let’s Encrypt.

⚠️ IMPORTANTE: A porta do painel não é a mesma coisa que a porta de validação ACME. Você pode executar o painel em uma porta aleatória, como 13525, e ainda precisar de 80/tcp público aberto para que o Let’s Encrypt possa validar o certificado.

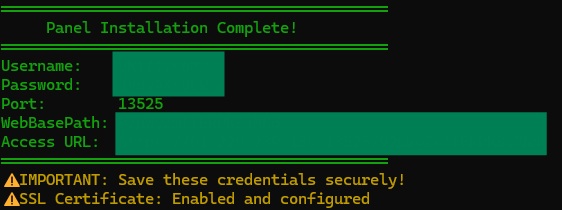

A regra importante é simples: use as credenciais exatas, caminho e URL impressos pelo seu próprio instalador, não suposições copiadas de tutoriais antigos.

Seu resultado final parecerá mais com isto:

Username: GENERATED_USERNAME Password: GENERATED_PASSWORD Port: 13525 WebBasePath: RANDOM_PATH Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

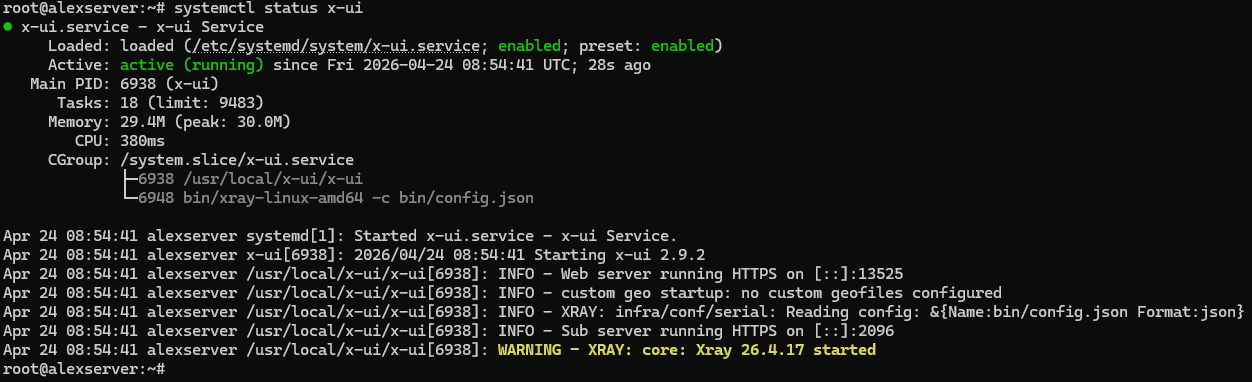

Verifique se o serviço está em execução:

systemctl status x-ui

Esta verificação é importante. Olhe especificamente para a linha do servidor web na saída de status:

- Se você vir Servidor web em execução HTTPS …, o SSL do painel está funcionando corretamente.

- Se você vir Servidor web em execução HTTP …, o painel foi instalado com sucesso, mas a configuração do SSL não foi concluída.

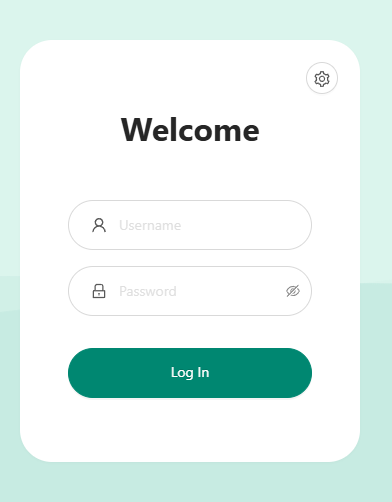

Acesse o painel usando a URL, nome de usuário e senha exatos gerados pela sua própria instalação. Não assuma que o caminho é /panel, e não assuma que as credenciais são admin/admin a menos que sua própria instalação diga explicitamente isso.

💡 DICA 1: Para ver novamente as configurações atuais do painel e imprimir a URL de Acesso, no CLI execute o comando “x-ui” e escolha o número 10 “Ver Configurações Atuais” no menu de saída.

💡 DICA 2: Se a URL de acesso não carregar, certifique-se de que a porta do painel 3x-ui esteja aberta no firewall do seu VPS. Por exemplo, se o seu painel estiver em execução na porta “13525”, permita-a com: ” ufw allow 13525/tcp “. Substitua 13525 pela porta real que você configurou para o painel 3x-ui.

Se o instalador terminar, mas systemctl status x-ui mostrar HTTP em vez de HTTPS

A causa mais comum é que 80/tcp não estava acessível da internet pública durante a validação do Let’s Encrypt. Nesse caso, o painel ainda pode ser instalado e iniciado, mas a emissão do certificado falha.

Corrija o firewall primeiro:

ufw allow 80/tcp

ufw statusSe o seu provedor de VPS tiver uma camada de firewall em nuvem ou grupo de segurança, permita 80/tcp lá também. Em seguida, execute novamente a configuração do certificado do painel a partir do script de gerenciamento do 3x-ui:

x-uiPara um certificado de painel baseado em IP, escolha:

- 19 → 6 (Obter SSL para Endereço IP)

Para um certificado de painel baseado em domínio, escolha:

- 19 → 1 (Obter SSL (Domínio))

Após a emissão do certificado, verifique novamente:

systemctl status x-uiVocê quer que a saída de status mostre Servidor web em execução HTTPS … antes de continuar.

💡 DICA: Salve as credenciais geradas e a URL do painel imediatamente. Além disso, observe que o resumo do instalador pode ser enganoso se a emissão do certificado falhar — se o bloco final imprimir uma URL HTTPS, mas systemctl status x-ui ainda mostrar HTTP, confie na saída de status do serviço e corrija o SSL antes de prosseguir.

O mapa mental de decisão: onde “contornar a censura” realmente começa

Uma vez que o painel está instalado, o problema muda. Você não está mais tentando instalar o software corretamente. Você está decidindo como o tráfego do cliente deve se apresentar à rede. É aí que “configurar para contornar a censura” realmente começa.

A maneira mais fácil de reduzir a confusão de terminologia é pensar em três camadas: como o cliente e o servidor se comunicam, como o fluxo é transportado e como esse tráfego parece para um observador externo. Caso contrário, se você achatar isso em uma lista de palavras de ordem, o 3x-ui começa a parecer mais complicado do que realmente é.

| Camada | Qual pergunta ela responde | Exemplos comuns |

|---|---|---|

| Protocolo | Como o cliente e o servidor se identificam e se comunicam? | VLESS, Trojan, VMess, Shadowsocks |

| Transporte | Como o fluxo de tráfego é transportado? | TCP (RAW), WebSocket, gRPC, QUIC |

| Segurança / ofuscação | Como o tráfego parece para a rede? | Reality, TLS, impressões digitais semelhantes a navegadores, pilhas com aparência de front-end de domínio |

Pegue um exemplo âncora: VLESS + TCP/RAW + Reality em 443. VLESS é o protocolo. TCP/RAW transporta o fluxo. Reality molda como a conexão se assemelha ao comportamento HTTPS comum. E 443 importa porque o disfarce funciona melhor quando também corresponde à porta padrão para tráfego web criptografado normal. Em alguns lugares, a documentação do Xray diz raw, enquanto a interface do painel diz TCP; para este artigo, trate-os como a mesma escolha conceitual de transporte.

⚠️ Aviso: Não há vencedor universal e nenhuma combinação permanentemente desbloqueável. As redes mudam, os filtros evoluem, e o que se mistura bem em um caminho pode se destacar em outro. O objetivo não é mágica. O objetivo é escolher a pilha mais sensata para o seu ambiente.

É por isso que este artigo para no mapa em vez de fingir que uma página pode cobrir cada construção completa. O próximo passo é escolher a família de configuração que se adapta à sua rede e objetivos.

Qual caminho 3x-ui se adapta ao seu caso de uso?

Se você quer a resposta padrão mais clara primeiro, aqui está: para ambientes restritivos e pesados em DPI, comece com VLESS + Reality. Ele separa claramente o protocolo do disfarce, funciona bem na porta 443 e não força você a começar com um domínio ou proxy reverso.

Isso não o torna a resposta para todas as situações. Se você já administra um domínio ou prefere um fluxo de trabalho mais tradicional com TLS e proxy reverso, então VLESS ou Trojan sobre TLS com WebSocket ou gRPC é muitas vezes a melhor escolha. Esse caminho faz mais sentido quando você já gerencia um domínio e certificados.

Se sua prioridade é a taxa de transferência e sua rede lida bem com UDP, Hysteria 2 merece atenção. É o caminho especializado aqui porque seu apelo é menos “parecer a sessão de navegador mais comum possível” e mais “obter forte desempenho de um design baseado em QUIC/UDP.” É atraente, mas não a recomendação padrão para iniciantes em configurações focadas em disfarce.

Shadowsocks 2022, VMess e caminhos de compatibilidade semelhantes ainda têm um lugar, mas principalmente para migração, suporte a clientes mais antigos ou restrições de compatibilidade mais estreitas. VMess, em particular, não é a melhor recomendação de escolha inicial para iniciantes devido à sua dependência de tempo — mais um detalhe operacional para errar quando opções mais simples já existem.

| Caminho | Melhor para | Precisa de um domínio? | Por que escolhê-lo | Por que não é o padrão universal |

|---|---|---|---|---|

| VLESS + Reality | Redes restritivas ou fortemente filtradas | Não | Modelo mental forte para iniciantes em auto-hospedagem orientada a disfarce em 443 | Ainda não é à prova de futuro, e algumas redes ou clientes podem empurrá-lo para outro lugar |

| VLESS/Trojan + TLS + WebSocket/gRPC | Pilhas baseadas em domínio, proxies reversos, configurações de site mais proxy | Geralmente sim | Se encaixa em leitores já confortáveis com domínios, certificados e camadas de pilha web | Mais partes móveis do que um caminho Reality sem domínio |

| Hysteria 2 | Configurações focadas em velocidade onde o UDP funciona bem | Não | Excelente quando a taxa de transferência e o desempenho QUIC/UDP são o principal objetivo | Não é a história de disfarce mais semelhante a um navegador, e as condições de UDP variam |

| Shadowsocks 2022 / VMess / caminhos de compatibilidade | Migração, suporte a clientes mais antigos, restrições mais estreitas | Depende | Útil quando a compatibilidade é o requisito real | Não é o padrão mais forte para iniciantes quando escolhas modernas mais limpas estão disponíveis |

💡 Lista de Verificação de Decisão Rápida

- Rede censurada: comece com VLESS + Reality

- Configuração de domínio / proxy reverso: avalie TLS + WS/gRPC ou Trojan

- UDP de alta velocidade: teste Hysteria 2

- Casos de borda de compatibilidade: considere Shadowsocks 2022 ou VMess

WireGuard e OpenVPN são exemplos de contraste úteis aqui, não o próximo passo recomendado, porque as formas de protocolo VPN comuns são frequentemente o que as redes restritivas aprendem a reconhecer primeiro. Escolha o caminho que corresponde ao seu ambiente, depois construa esse caminho antes de adicionar mais opções.

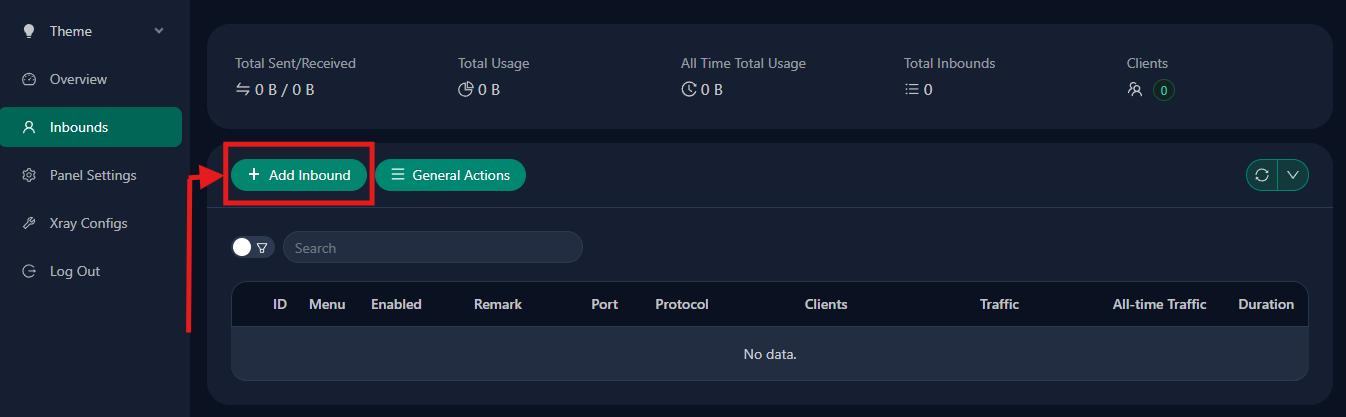

O que você pode fazer a seguir dentro do 3x-ui após escolher um caminho

Uma vez que você escolhe o caminho, o 3x-ui se torna a camada operacional. É aqui que você cria o inbound, adiciona clientes, exporta um link de compartilhamento ou código QR, define limites de tráfego ou datas de expiração e mantém o servidor gerenciável ao longo do tempo, em vez de vasculhar arquivos brutos do Xray.

📝 Nota: O painel não é “apenas a tela de login.” É a superfície administrativa onde as decisões de protocolo se tornam inbounds em execução, credenciais de clientes, controles de uso e visibilidade.

Em termos práticos, a sequência é geralmente simples: crie o inbound, adicione uma identidade de cliente, exporte os detalhes da conexão, importe-os no aplicativo cliente e retorne mais tarde para limites, renovações, logs, estatísticas de tráfego e atualizações de roteamento ou geofile, se necessário. Essa visibilidade operacional é uma grande parte do motivo pelo qual o painel vale a pena usar.

Se você estiver continuando esta configuração como uma série, o primeiro guia de acompanhamento deve ser a construção VLESS + Reality para leitores em redes restritivas. Esse é o próximo artigo mais natural porque transforma este modelo mental em uma configuração concreta.

Conclusão

Instalar o 3x-ui não é a solução final para contornar a censura. É a sala de controle. O resultado real vem do que você configura dentro dele a seguir. Mantenha a divisão simples: o painel torna o Xray gerenciável, mas o motor e a rota — escolha de protocolo, transporte e segurança — decidem quão bem a conexão sobrevive ao filtro.

Então, dê o próximo passo honesto e selecione o caminho real que mais se adapta aos seus objetivos. E uma vez que você se torne sério sobre auto-hospedar sua escolha, a infraestrutura de VPS estável também importa — seja isso significando AlexHost ou outro provedor que lhe ofereça controle de rede previsível e acesso limpo ao firewall.