Cara Memasang 3x-ui dan Memilih Konfigurasi Anti-Sensor yang Tepat

Kata Kunci

Glosarium singkat di bawah ini menjaga istilah tetap jelas sebelum instalasi dimulai:

| Emoji + kata kunci | Penjelasan singkat |

|---|---|

| ⚙️ 3x-ui | Sebuah panel kontrol web untuk Xray-core |

| 🚀 Xray-core | Mesin proxy sebenarnya |

| 📥 inbound | Titik masuk pendengaran di server |

| 🔀 transport layer | Bagaimana aliran lalu lintas dibawa |

| 🎭 Reality | Mekanisme stealth/keamanan untuk Xray |

Cara Menginstal 3x-ui pada VPS dan Memilih Konfigurasi Anti-Sensor yang Tepat

Suatu hari VPN Anda berfungsi. Hari berikutnya berhenti berfungsi. Dalam jaringan yang ketat, pemblokiran sering kali ditujukan lebih sedikit pada apakah lalu lintas dienkripsi dan lebih pada apakah lalu lintas terlihat mudah diklasifikasikan.

Itulah bagian yang banyak dilewatkan oleh tutorial VPN lama. Enkripsi saja tidak menjamin stealth. Jaringan masih dapat memeriksa pola jabat tangan, perilaku paket, dan sidik jari protokol dengan cukup baik untuk memutuskan bahwa lalu lintas Anda tidak terlihat biasa. Jadi pertanyaannya berhenti menjadi “bagaimana cara menginstal VPN?” dan menjadi “bagaimana saya membuat bentuk lalu lintas terlihat cukup normal untuk bertahan dari penyaringan?”

Panduan ini adalah langkah dasar. Anda akan menginstal panel 3x-ui yang berfungsi pada Ubuntu VPS, mengamankan permukaan admin dengan benar, dan meninggalkan kerangka kerja yang jelas untuk memilih apa yang akan dikonfigurasi selanjutnya di dalam panel. Jika Anda melakukan self-hosting pada VPS kecil — baik dari AlexHost atau penyedia lain — di sinilah pengaturan mulai menjadi dapat dikelola.

Apa sebenarnya 3x-ui — dan apa yang bukan

Kesalahpahaman paling penting yang harus diperbaiki sejak awal adalah ini: 3x-ui bukanlah teknologi bypass sensor itu sendiri. Ini adalah dasbor. Xray adalah mesin di bawahnya. Pilihan protokol, transportasi, dan keamanan di dalam mesin itulah yang menentukan bagaimana lalu lintas Anda berperilaku di jaringan.

3x-ui penting karena mengubah Xray dari sekumpulan JSON yang diedit secara manual menjadi sesuatu yang dapat dioperasikan oleh manusia biasa. Anda mendapatkan panel kontrol web untuk membuat inbound, menambahkan klien, mengekspor tautan atau kode QR, mengelola batas, memperbarui geofile, dan menangani akses admin serta panel SSL.

Glosarium singkat di bawah ini menjaga istilah tetap jelas sebelum instalasi dimulai:

| Istilah | Arti sederhana | Mengapa penting di sini |

|---|---|---|

| 3x-ui | Sebuah panel kontrol web untuk Xray-core | Ini adalah lapisan manajemen yang Anda instal dalam panduan ini |

| Xray-core | Mesin proxy sebenarnya | Ini yang menangani protokol, routing, dan perilaku lalu lintas |

| inbound | Titik masuk pendengaran di server | Di sinilah Anda mendefinisikan bagaimana klien terhubung |

| transport | Bagaimana aliran lalu lintas dibawa | Contohnya termasuk raw TCP, WebSocket, atau gRPC |

| Reality | Mekanisme stealth/keamanan untuk Xray | Ini membantu lalu lintas lebih menyerupai HTTPS biasa |

📝 Catatan: 3x-ui paling baik dipahami sebagai lapisan manajemen untuk Xray-core, dan proyek itu sendiri membingkainya sebagai perangkat lunak untuk penggunaan pribadi daripada sesuatu yang dianggap enteng sebagai infrastruktur produksi yang diperkuat.

Perbedaan itu juga penting untuk keamanan. Panel yang diaktifkan HTTPS dengan kredensial admin yang kuat melindungi permukaan kontrol — tempat di mana Anda masuk dan mengelola server. Itu tidak secara otomatis membuat lalu lintas pengguna menjadi stealthy. Instalasi memberi Anda kontrol; tumpukan protokol yang dipilih setelahnya menentukan bagaimana koneksi terlihat di jaringan.

Sebelum Anda menginstal: daftar periksa server dan akses

3x-ui tidak memerlukan server besar, tetapi memerlukan jalur instalasi yang bersih. Untuk panduan ini, dasarnya adalah Ubuntu 22.04 LTS atau 24.04 LTS, akses SSH dengan hak root atau sudo, alamat IP publik, dan sumber daya sederhana seperti 1 vCPU dan 1 GB RAM. VPS yang sesuai apa pun dapat digunakan, termasuk paket entri berbiaya rendah, asalkan memberi Anda akses jaringan yang dapat diprediksi dan kontrol firewall.

Sebelum Anda menyentuh perintah apa pun, verifikasi daftar periksa ini:

- Sistem operasi: Ubuntu 22.04 LTS atau 24.04 LTS

- Tingkat akses: akses root SSH, atau pengguna dengan hak sudo penuh

- Jaringan: alamat IP publik dan kemampuan untuk membuka port yang diperlukan

- Port lalu lintas: 443/tcp untuk lalu lintas proxy gaya HTTPS nanti

- Port validasi ACME: 80/tcp hanya jika Anda menginginkan alur Let’s Encrypt bawaan installer untuk panel; ACME adalah pemeriksaan keterjangkauan publik yang digunakan untuk validasi sertifikat

- Keterjangkauan panel: siap untuk installer menetapkan port panel acak dan webBasePath yang diacak

- Keadaan akhir yang diharapkan: URL panel yang dapat dijangkau, kredensial yang disimpan, dan layanan panel HTTPS yang terverifikasi

⚠️ Peringatan: Jika Anda mengaktifkan UFW pada VPS jarak jauh untuk pertama kalinya, izinkan SSH sebelum Anda mengaktifkan firewall. Jika tidak, Anda dapat mengunci diri dari server yang sedang Anda coba konfigurasikan.

Setelah dasar-dasar itu benar, sisanya menjadi sederhana. Dua bagian berikutnya membawa Anda dari “Saya memiliki VPS” ke “Saya memiliki panel kontrol yang berfungsi” tanpa tebak-tebakan.

Persiapan Server: BBR dan Dasar-dasar

Dengan prasyarat yang diverifikasi, mari kita siapkan server. Fase ini mengoptimalkan VPS Anda sebelum menginstal perangkat lunak VPN apa pun, memastikan kinerja maksimum sejak awal.

💡 TIPS: Gunakan BBR sebelum menerapkan — ini sering meningkatkan throughput dan latensi pada tautan yang dibatasi atau berlatensi lebih tinggi.

Pertama, perbarui paket sistem Anda. Ini memastikan Anda memiliki pembaruan keamanan terbaru dan dependensi yang diperlukan:

apt update && apt upgrade -yLangkah ini mungkin memakan waktu 1-5 menit tergantung pada penyedia VPS Anda dan kecepatan jaringan. Beberapa penyedia seperti Vultr memperbarui gambar mereka selama penerapan, jadi ini mungkin selesai dengan cepat pada beberapa sistem.

Selanjutnya, aktifkan kontrol kemacetan Google BBR. BBR (Bottleneck Bandwidth and Round-trip propagation time) adalah algoritma kontrol kemacetan Google. Alih-alih mengandalkan terutama pada kehilangan paket sebagai sinyal, ini mencoba memodelkan bandwidth yang tersedia dan waktu perjalanan pulang-pergi lebih langsung, yang dapat meningkatkan throughput dan responsivitas pada beberapa tautan VPS.

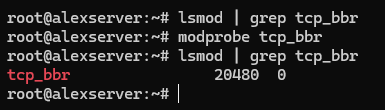

# Verify BBR module is available

lsmod | grep tcp_bbrJika tidak ada yang muncul, muat modul secara manual:

modprobe tcp_bbr

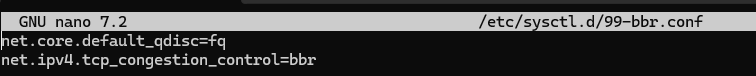

Sekarang buat konfigurasi sysctl untuk mengaktifkan BBR secara persisten:

cat >> /etc/sysctl.d/99-bbr.conf << 'EOF'

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr

EOF

Terapkan konfigurasi:

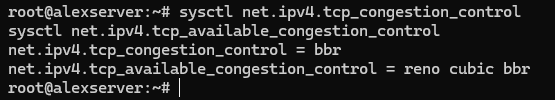

sysctl -p /etc/sysctl.d/99-bbr.confVerifikasi BBR aktif:

sysctl net.ipv4.tcp_congestion_control

sysctl net.ipv4.tcp_available_congestion_controlAnda harus melihat bbr sebagai algoritma aktif.

Beberapa sistem mendapat manfaat dari reboot setelah mengaktifkan BBR—ini memastikan modul dimuat dengan benar dan semua optimasi jaringan berlaku:

rebootSekarang pastikan port 443 dapat dijangkau. Jika Anda berencana menggunakan alur Let’s Encrypt bawaan installer 3x-ui untuk panel, izinkan juga 80/tcp — port itu digunakan untuk validasi sertifikat ACME, bukan untuk panel itu sendiri. Jika penyedia VPS Anda juga memiliki lapisan firewall cloud atau grup keamanan, izinkan port yang sama di sana juga. Di Ubuntu, jalur teraman biasanya UFW:

# If this is a remote VPS and you're enabling UFW for the first time, allow SSH before enabling the firewall

ufw allow OpenSSH

# Allow HTTPS-style Reality traffic

ufw allow 443/tcp

# Allow ACME validation for the 3x-ui panel's built-in Let's Encrypt setup

ufw allow 80/tcp

# Review rules, then enable only if UFW is not already active

ufw status

ufw enable⚠️ PERINGATAN: Port 443 sangat direkomendasikan karena cocok dengan lalu lintas HTTPS normal. Port lain mungkin secara teknis berfungsi, tetapi mereka kurang alami dan membuat pengaturan lebih mudah untuk ditandai.

Server Anda sekarang dioptimalkan dan siap untuk instalasi 3x-ui.

Menginstal Panel 3x-ui

Kami akan menggunakan fork MHSanaei, yang secara aktif dipelihara dan mendukung protokol saat ini. Sekali lagi, pengingat penting: proyek itu sendiri membingkai 3x-ui sebagai panel untuk penggunaan pribadi, jadi perlakukan itu sebagai lapisan kenyamanan admin dan amankan panel dengan hati-hati.

Sebelum Anda menjalankan installer, catat satu persyaratan yang mudah terlewatkan: jika Anda ingin pengaturan Let’s Encrypt bawaan installer mengeluarkan sertifikat SSL untuk panel, 80/tcp harus terbuka dan dapat dijangkau dari internet publik. Port validasi ACME ini terpisah dari port panel yang Anda pilih selama pengaturan.

Jalankan perintah instalasi:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)Versi installer saat ini tidak dimulai dengan menu Install / Update / Uninstall bernomor lama yang masih ditampilkan oleh banyak tutorial. Sebaliknya, skrip memulai instalasi segera, menginstal dependensi yang hilang, mengunduh rilis terbaru, dan kemudian memandu Anda melalui prompt pengaturan panel.

Alur instalasi khas sekarang terlihat seperti ini:

- Pilih apakah akan mengatur port panel khusus atau membiarkan installer menghasilkan yang acak.

- Biarkan installer menghasilkan nama pengguna, kata sandi, dan webBasePath acak.

- Pilih cara mengonfigurasi panel SSL:

- 1 = Let’s Encrypt untuk domain

- 2 = Let’s Encrypt untuk IP server

- 3 = gunakan sertifikat yang sudah ada

- Selesaikan prompt sertifikat jika Anda menggunakan alur Let’s Encrypt bawaan.

⚠️ PENTING: Port panel bukan hal yang sama dengan port validasi ACME. Anda mungkin menjalankan panel pada port acak seperti 13525 dan masih memerlukan 80/tcp publik terbuka sehingga Let’s Encrypt dapat memvalidasi sertifikat.

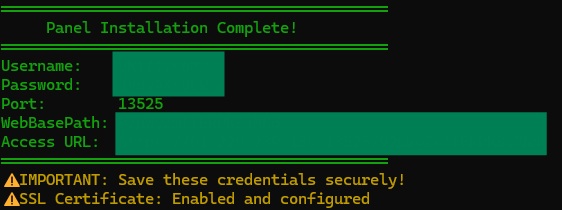

Aturan pentingnya sederhana: gunakan kredensial, jalur, dan URL yang tepat yang dicetak oleh installer Anda sendiri, bukan asumsi yang disalin dari tutorial lama.

Output akhir Anda akan terlihat lebih seperti ini:

Username: GENERATED_USERNAME Password: GENERATED_PASSWORD Port: 13525 WebBasePath: RANDOM_PATH Access URL: https://YOUR_SERVER_IP:13525/RANDOM_PATH

Verifikasi layanan berjalan:

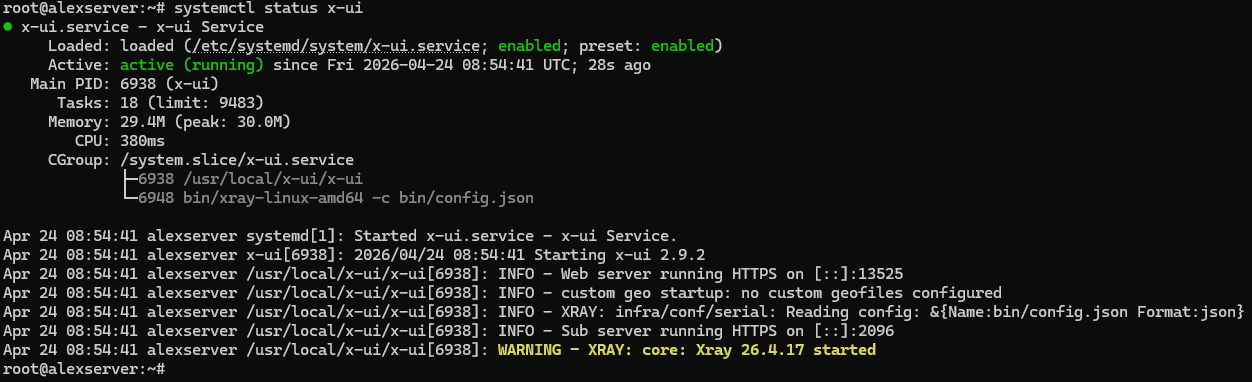

systemctl status x-ui

Pemeriksaan ini penting. Lihat secara khusus pada baris server web di output status:

- Jika Anda melihat Web server running HTTPS …, panel SSL berfungsi dengan benar.

- Jika Anda melihat Web server running HTTP …, panel terinstal dengan sukses tetapi pengaturan SSL tidak selesai.

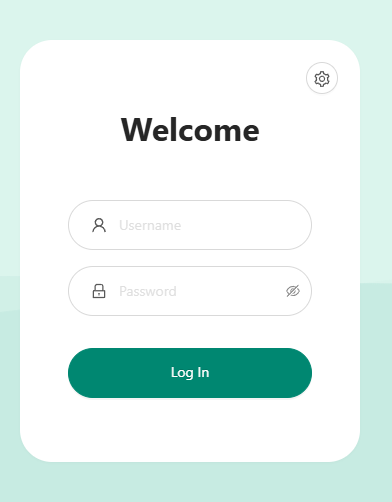

Akses panel menggunakan URL, nama pengguna, dan kata sandi yang dihasilkan oleh instalasi Anda sendiri. Jangan asumsi jalurnya adalah /panel, dan jangan asumsi kredensialnya adalah admin/admin kecuali instalasi Anda sendiri secara eksplisit mengatakan demikian.

💡 TIPS 1: Untuk melihat kembali pengaturan panel saat ini dan mencetak URL Akses, di CLI jalankan perintah “x-ui”, dan pilih nomor 10 “View Current Settings” dari output menu.

💡 TIPS 2: Jika URL akses tidak dimuat, pastikan port panel 3x-ui terbuka pada firewall VPS Anda. Misalnya, jika panel Anda berjalan pada port “13525”, izinkan dengan: ” ufw allow 13525/tcp “. Ganti 13525 dengan port sebenarnya yang Anda konfigurasikan untuk panel 3x-ui.

Jika installer selesai tetapi systemctl status x-ui menunjukkan HTTP alih-alih HTTPS

Penyebab paling umum adalah bahwa 80/tcp tidak dapat dijangkau dari internet publik selama validasi Let’s Encrypt. Dalam hal ini, panel mungkin masih terinstal dan mulai, tetapi penerbitan sertifikat gagal.

Perbaiki firewall terlebih dahulu:

ufw allow 80/tcp

ufw statusJika penyedia VPS Anda memiliki lapisan firewall cloud atau grup keamanan, izinkan 80/tcp di sana juga. Kemudian jalankan kembali pengaturan sertifikat panel dari skrip manajemen 3x-ui:

x-uiUntuk sertifikat panel berbasis IP, pilih:

- 19 → 6 (Get SSL for IP Address)

Untuk sertifikat panel berbasis domain, pilih:

- 19 → 1 (Get SSL (Domain))

Setelah sertifikat diterbitkan, verifikasi lagi:

systemctl status x-uiAnda ingin output status menunjukkan Web server running HTTPS … sebelum melanjutkan.

💡 TIPS: Simpan kredensial yang dihasilkan dan URL panel segera. Juga catat bahwa ringkasan installer dapat menyesatkan jika penerbitan sertifikat gagal — jika blok akhir mencetak URL HTTPS tetapi systemctl status x-ui masih menunjukkan HTTP, percayalah pada output status layanan dan perbaiki SSL sebelum melanjutkan.

Peta pikiran keputusan: di mana “bypass sensor” sebenarnya dimulai

Setelah panel terinstal, masalahnya berubah. Anda tidak lagi mencoba menginstal perangkat lunak dengan benar. Anda memutuskan bagaimana lalu lintas klien harus menampilkan dirinya ke jaringan. Di situlah “konfigurasi untuk melewati sensor” sebenarnya dimulai.

Cara termudah untuk mengurangi kekacauan terminologi adalah dengan berpikir dalam tiga lapisan: bagaimana klien dan server berbicara, bagaimana aliran dibawa, dan bagaimana lalu lintas itu terlihat bagi pengamat luar. Jika tidak, jika Anda meratakannya menjadi satu daftar kata kunci, 3x-ui mulai terlihat lebih rumit daripada yang sebenarnya.

| Lapisan | Pertanyaan apa yang dijawabnya | Contoh umum |

|---|---|---|

| Protokol | Bagaimana klien dan server mengidentifikasi dan berbicara satu sama lain? | VLESS, Trojan, VMess, Shadowsocks |

| Transport | Bagaimana aliran lalu lintas dibawa? | TCP (RAW), WebSocket, gRPC, QUIC |

| Keamanan / obfuscation | Apa yang terlihat oleh jaringan? | Reality, TLS, sidik jari seperti browser, tumpukan yang terlihat seperti domain-fronted |

Ambil satu contoh jangkar: VLESS + TCP/RAW + Reality pada 443. VLESS adalah protokolnya. TCP/RAW membawa aliran. Reality membentuk bagaimana koneksi menyerupai perilaku HTTPS biasa. Dan 443 penting karena kamuflase bekerja paling baik ketika juga cocok dengan port default untuk lalu lintas web terenkripsi normal. Di beberapa tempat, dokumen Xray mengatakan raw sementara UI panel mengatakan TCP; untuk artikel ini, perlakukan itu sebagai pilihan transportasi konseptual yang sama.

⚠️ Peringatan: Tidak ada pemenang universal dan tidak ada kombinasi yang tidak dapat diblokir secara permanen. Jaringan berubah, filter berkembang, dan apa yang menyatu dengan baik pada satu jalur mungkin menonjol pada jalur lain. Tujuannya bukan sihir. Tujuannya adalah memilih tumpukan yang paling masuk akal untuk lingkungan Anda.

Itulah mengapa artikel ini berhenti di peta alih-alih berpura-pura satu halaman dapat mencakup setiap bangunan penuh. Langkah selanjutnya adalah memilih keluarga konfigurasi yang sesuai dengan jaringan dan tujuan Anda.

Jalur 3x-ui mana yang sesuai dengan kasus penggunaan Anda?

Jika Anda menginginkan jawaban default yang paling jelas terlebih dahulu, inilah: untuk lingkungan yang ketat dan banyak DPI, mulailah dengan VLESS + Reality. Ini memisahkan protokol dari stealth dengan jelas, bekerja dengan baik pada port 443, dan tidak memaksa Anda untuk memulai dengan domain atau proxy terbalik.

Itu tidak menjadikannya jawaban untuk setiap situasi. Jika Anda sudah menjalankan domain atau lebih suka alur kerja TLS-dan-proxy terbalik yang lebih tradisional, maka VLESS atau Trojan melalui TLS dengan WebSocket atau gRPC sering kali lebih cocok. Jalur itu lebih masuk akal ketika Anda sudah mengelola domain dan sertifikat.

Jika prioritas Anda adalah throughput dan jaringan Anda menangani UDP dengan baik, Hysteria 2 layak diperhatikan. Ini adalah jalur khusus di sini karena daya tariknya lebih “terlihat seperti sesi browser paling biasa mungkin” dan lebih “mendapatkan kinerja yang kuat dari desain berbasis QUIC/UDP.” Ini menarik, tetapi bukan rekomendasi pemula default untuk pengaturan stealth-first.

Shadowsocks 2022, VMess, dan jalur kompatibilitas serupa masih memiliki tempat, tetapi kebanyakan untuk migrasi, dukungan klien lama, atau batasan kompatibilitas yang sempit. VMess khususnya bukanlah rekomendasi pemula yang setara dengan pilihan pertama karena ketergantungan waktunya — satu detail operasional lagi yang bisa salah ketika pilihan yang lebih sederhana sudah ada.

| Jalur | Terbaik untuk | Perlu domain? | Mengapa memilihnya | Mengapa itu bukan default universal |

|---|---|---|---|---|

| VLESS + Reality | Jaringan yang ketat atau sangat disaring | Tidak | Model mental pemula yang kuat untuk self-hosting berorientasi stealth pada 443 | Masih tidak tahan masa depan, dan beberapa jaringan atau klien mungkin mendorong Anda ke tempat lain |

| VLESS/Trojan + TLS + WebSocket/gRPC | Tumpukan berbasis domain, proxy terbalik, pengaturan situs web-plus-proxy | Biasanya ya | Cocok untuk pembaca yang sudah nyaman dengan domain, sertifikat, dan pelapisan tumpukan web | Lebih banyak bagian yang bergerak daripada jalur Reality tanpa domain |

| Hysteria 2 | Pengaturan berfokus pada kecepatan di mana UDP bekerja dengan baik | Tidak | Luar biasa ketika throughput dan kinerja QUIC/UDP adalah tujuan utama | Bukan cerita kamuflase yang paling mirip browser, dan kondisi UDP bervariasi |

| Shadowsocks 2022 / VMess / jalur kompatibilitas | Migrasi, dukungan klien lama, batasan yang lebih sempit | Tergantung | Berguna ketika kompatibilitas adalah persyaratan sebenarnya | Bukan default pemula terkuat ketika pilihan modern yang lebih bersih tersedia |

💡 Daftar Periksa Keputusan Cepat

- Jaringan yang disensor: mulai dengan VLESS + Reality

- Pengaturan domain / proxy terbalik: evaluasi TLS + WS/gRPC atau Trojan

- UDP berkecepatan tinggi: uji Hysteria 2

- Kasus tepi kompatibilitas: pertimbangkan Shadowsocks 2022 atau VMess

WireGuard dan OpenVPN adalah contoh kontras yang berguna di sini, bukan langkah selanjutnya yang direkomendasikan, karena bentuk protokol VPN biasa sering kali menjadi yang pertama dikenali oleh jaringan yang ketat. Pilih jalur yang sesuai dengan lingkungan Anda, lalu bangun jalur itu sebelum menambahkan lebih banyak opsi.

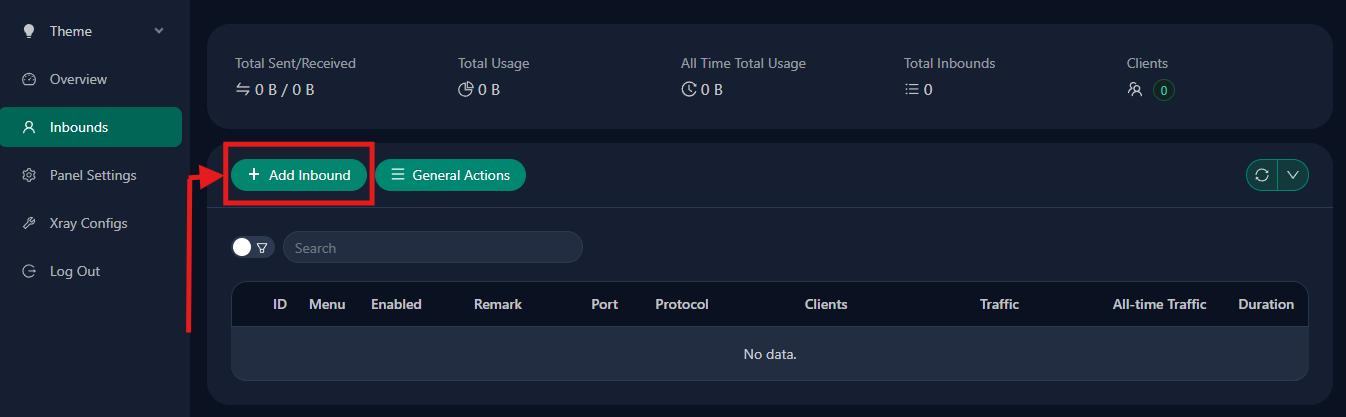

Apa yang dapat Anda lakukan selanjutnya di dalam 3x-ui setelah memilih jalur

Setelah Anda memilih jalur, 3x-ui menjadi lapisan operasional. Di sinilah Anda membuat inbound, menambahkan klien, mengekspor tautan berbagi atau kode QR, menetapkan batas lalu lintas atau tanggal kedaluwarsa, dan menjaga server tetap dapat dikelola dari waktu ke waktu daripada menggali melalui file Xray mentah.

📝 Catatan: Panel bukanlah “hanya layar login.” Ini adalah permukaan admin di mana keputusan protokol menjadi inbound yang berjalan, kredensial klien, kontrol penggunaan, dan visibilitas.

Dalam istilah praktis, urutannya biasanya sederhana: buat inbound, tambahkan identitas klien, ekspor detail koneksi, impor ke dalam aplikasi klien, dan kembali nanti untuk batas, pembaruan, log, statistik lalu lintas, dan pembaruan routing atau geofile jika diperlukan. Visibilitas operasional itu adalah bagian besar dari mengapa panel layak digunakan.

Jika Anda melanjutkan pengaturan ini sebagai seri, panduan lanjutan pertama haruslah build VLESS + Reality untuk pembaca di jaringan yang ketat. Itu adalah artikel selanjutnya yang paling alami karena mengubah model mental ini menjadi satu konfigurasi konkret.

Kesimpulan

Menginstal 3x-ui bukanlah solusi akhir anti-sensor. Ini adalah ruang kontrol. Hasil sebenarnya datang dari apa yang Anda konfigurasikan di dalamnya selanjutnya. Jaga agar pembagian tetap sederhana: dasbor membuat Xray dapat dikelola, tetapi mesin dan rute — pilihan protokol, transportasi, dan keamanan — memutuskan seberapa baik koneksi bertahan dari penyaringan.

Jadi ambil langkah selanjutnya yang jujur, dan pilih jalur sebenarnya yang paling sesuai dengan tujuan Anda. Dan setelah Anda serius tentang self-hosting pilihan Anda, infrastruktur VPS yang stabil juga penting — apakah itu berarti AlexHost atau penyedia lain yang memberi Anda kontrol jaringan yang dapat diprediksi dan akses firewall yang bersih.