Comment configurer les règles de pare-feu

Les pare-feu sont un élément essentiel de l’infrastructure de sécurité moderne. Ils constituent la première ligne de défense contre les accès non autorisés à votre réseau ou à votre système. En filtrant le trafic entrant et sortant, les pare-feu contribuent à prévenir les activités malveillantes, à protéger les données sensibles et à faire en sorte que seuls les utilisateurs et les applications de confiance puissent accéder à vos ressources. Pour garantir une protection optimale, il est essentiel de configurer correctement les règles du pare-feu.

Dans cet article, nous aborderons les principes de base des règles de pare-feu, leur importance et la manière de les configurer efficacement.

Que sont les règles de pare-feu ?

Une règle de pare-feu est un ensemble de conditions qui détermine s’il faut autoriser ou bloquer un trafic réseau spécifique. Les règles de pare-feu peuvent contrôler l’accès en fonction de plusieurs critères, notamment

- Adresses IP: Les règles peuvent spécifier le trafic en provenance ou à destination d’adresses IP spécifiques ou de plages d’adresses.

- Ports: Les règles peuvent limiter l’accès à des ports réseau particuliers (par exemple, le port 80 pour HTTP, le port 22 pour SSH).

- Protocoles: Les règles peuvent gérer le trafic en fonction des protocoles réseau (par exemple, TCP, UDP, ICMP).

- Direction: Les règles de pare-feu s’appliquent soit au trafic entrant(inbound), soit au trafic sortant(outbound).

Types de pare-feu

Les pare-feu peuvent être matériels ou logiciels. Parmi les types les plus courants, on peut citer

- Les pare-feu de réseau: Il s’agit de dispositifs matériels qui s’interposent entre votre réseau interne et les réseaux externes, filtrant le trafic au niveau du réseau.

- Les pare-feu basés sur l’hôte: Il s’agit de pare-feu logiciels installés sur des serveurs ou des ordinateurs individuels, qui contrôlent le trafic à destination et en provenance de ce dispositif spécifique.

Pourquoi configurer des règles de pare-feu ?

Une bonne configuration des règles de pare-feu permet de

- Protéger contre les accès non autorisés: En limitant l’accès à des IP ou à des ports spécifiques, vous pouvez empêcher les utilisateurs malveillants ou les robots d’accéder à vos systèmes.

- Limiter les surfaces d’attaque: Le blocage des services et des ports inutiles réduit le nombre de points d’entrée potentiels pour les attaquants.

- Autoriser le trafic légitime: Veillez à ce que les utilisateurs et les applications légitimes puissent accéder à vos services en configurant des règles qui autorisent les IP, les ports et les protocoles de confiance.

- Respecter les politiques de sécurité: De nombreux secteurs d’activité ont des réglementations spécifiques concernant la protection des données sensibles, qui incluent souvent l’utilisation correcte des pare-feu.

Comment configurer les règles de pare-feu

Le processus de configuration des règles de pare-feu dépend de l’utilisation d’un pare-feu réseau ou d’un pare-feu basé sur l’hôte (comme UFW sous Linux).

Configuration des règles de pare-feu sous Linux (UFW)

UFW (Uncomplicated Firewall) est un outil populaire sur les distributions Linux comme Ubuntu. Il simplifie le processus de configuration des règles de pare-feu.

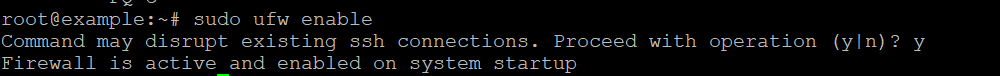

Étape 1 : Activer UFW

Avant de configurer des règles, assurez-vous que l’UFW est activé :

Étape 2 : Politiques par défaut

Il est conseillé de définir des règles par défaut. La plupart des pare-feu bloquent par défaut tout le trafic entrant et autorisent tout le trafic sortant :

Cette configuration garantit que seuls les services explicitement autorisés seront accessibles depuis l’extérieur de votre système, tandis que tout le trafic sortant est autorisé.

Étape 3 : Autoriser des services spécifiques

Ensuite, vous devez créer des règles pour autoriser des services ou des ports spécifiques. Par exemple :

- Autoriser SSH (port 22) :

- Autoriser HTTP (port 80) :

- Autoriser HTTPS (port 443) :

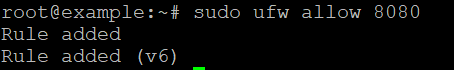

Vous pouvez également spécifier des ports personnalisés :

- Autoriser le trafic sur un port personnalisé (par exemple, 8080) :

sudo ufw allow 8080Étape 4 : Autoriser le traficen provenance d’IP spécifiques

Pour autoriser le trafic en provenance d’une adresse IP spécifique (par exemple, pour l’accès SSH), utilisez :

sudo ufw allow from 192.168.1.100 to any port 22

Cette règle limite l’accès SSH à l’adresse IP 192.168.1.100.

Étape 5 : Refuser le trafic en provenance d’IP spécifiques

Si vous souhaitez bloquer le trafic provenant d’une IP ou d’un réseau spécifique, vous pouvez utiliser la commande suivante :

Cette commande bloque tout le trafic provenant de l’adresse IP 203.0.113.1.

Étape 6 : Afficher les règles actives

Pour afficher les règles de pare-feu actuellement actives, utilisez :