Güvenlik Duvarı Kuralları Nasıl Yapılandırılır

Güvenlik duvarları, ağınıza veya sisteminize yetkisiz erişime karşı ilk savunma hattı olarak görev yapan modern güvenlik altyapısının önemli bir parçasıdır. Güvenlik duvarları gelen ve giden trafiği filtreleyerek kötü niyetli faaliyetlerin önlenmesine yardımcı olur, hassas verileri korur ve kaynaklarınıza yalnızca güvenilir kullanıcıların ve uygulamaların erişebilmesini sağlar. En iyi korumayı sağlamak için güvenlik duvarı kurallarını doğru şekilde yapılandırmak çok önemlidir.

Bu makalede, güvenlik duvarı kurallarının temellerini, önemini ve nasıl etkili bir şekilde yapılandırılacağını ele alacağız.

Güvenlik Duvarı Kuralları Nedir?

Güvenlik duvarı kuralı, belirli ağ trafiğine izin verilip verilmeyeceğini veya engellenip engellenmeyeceğini belirleyen bir dizi koşuldur. Güvenlik duvarı kuralları, erişimi aşağıdakiler de dahil olmak üzere çeşitli kriterlere göre kontrol edebilir:

- IP Adresleri: Kurallar, belirli IP adreslerinden veya adres aralıklarından gelen veya giden trafiği belirleyebilir.

- Portlar: Kurallar belirli ağ bağlantı noktalarına erişimi sınırlayabilir (örneğin, HTTP için bağlantı noktası 80, SSH için bağlantı noktası 22).

- Protokoller: Kurallar ağ protokollerine (örn. TCP, UDP, ICMP) dayalı olarak trafiği yönetebilir.

- Yön: Güvenlik duvarı kuralları ya gelen trafiğe(inbound) ya da giden trafiğe(outbound) uygulanır.

Güvenlik Duvarı Türleri

Güvenlik duvarları donanım veya yazılım tabanlı olabilir. Bazı yaygın türler şunlardır:

- Ağ Güvenlik Duvarları: Bunlar, iç ağınız ile dış ağlar arasında yer alan ve trafiği ağ düzeyinde filtreleyen donanım cihazlarıdır.

- Ana Bilgisayar Tabanlı Güvenlik Duvarları: Bunlar, bireysel sunuculara veya bilgisayarlara yüklenen ve söz konusu cihaza gelen ve giden trafiği kontrol eden yazılım güvenlik duvarlarıdır.

Güvenlik Duvarı Kuralları Neden Yapılandırılır?

Güvenlik duvarı kurallarının uygun şekilde yapılandırılması yardımcı olur:

- Yetkisiz Erişime Karşı Koruyun: Belirli IP’lere veya portlara erişimi kısıtlayarak, kötü niyetli kullanıcıların veya botların sistemlerinize erişmesini engelleyebilirsiniz.

- Saldırı Yüzeylerini Sınırlayın: Gereksiz hizmetleri ve bağlantı noktalarını engellemek, saldırganlar için potansiyel giriş noktalarının sayısını azaltır.

- Meşru Trafiğe İzin Verin: Güvenilir IP’lere, portlara ve protokollere izin veren kuralları yapılandırarak meşru kullanıcıların ve uygulamaların hizmetlerinize erişebilmesini sağlayın.

- Güvenlik Politikalarına Uyun: Birçok sektörde hassas verilerin korunmasına ilişkin özel düzenlemeler vardır ve bu düzenlemeler genellikle güvenlik duvarlarının doğru kullanımını içerir.

Güvenlik Duvarı Kuralları Nasıl Yapılandırılır

Güvenlik duvarı kurallarını yapılandırma işlemi, bir ağ güvenlik duvarı mı yoksa ana bilgisayar tabanlı bir güvenlik duvarı mı (Linux’ta UFW gibi) kullandığınıza bağlıdır.

Linux’ta Güvenlik Duvarı Kurallarını Yapılandırma (UFW)

UFW (Uncomplicated Firewall) Ubuntu gibi Linux dağıtımlarında popüler bir araçtır. Güvenlik duvarı kurallarını ayarlama sürecini basitleştirir.

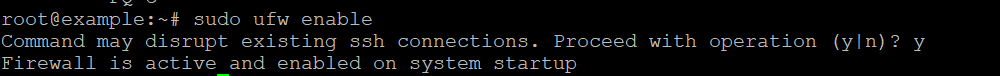

Adım 1: UFW’yi Etkinleştirin

Herhangi bir kuralı yapılandırmadan önce UFW’nin etkin olduğundan emin olun:

Adım 2: Varsayılan Politikalar

Varsayılan politikaları ayarlamak iyi bir uygulamadır. Çoğu güvenlik duvarı varsayılan olarak tüm gelen trafiği engeller ve tüm giden trafiğe izin verir:

Bu yapılandırma, tüm giden trafiğe izin verilirken, sisteminizin dışından yalnızca açıkça izin verilen hizmetlere erişilebilmesini sağlar.

Adım 3: Belirli Hizmetlere İzin Verin

Ardından, belirli hizmetlere veya bağlantı noktalarına izin vermek için kurallar oluşturmanız gerekir. Örneğin:

- SSH’ye izin ver (bağlantı noktası 22):

- HTTP’ye izin ver (bağlantı noktası 80):

- HTTPS’ye izin ver (bağlantı noktası 443):

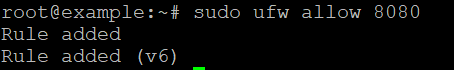

Özel bağlantı noktaları da belirleyebilirsiniz:

- Özel bir bağlantı noktasındaki trafiğe izin verin (örn. 8080):

sudo ufw allow 8080Adım 4:Belirli IP’lerden Gelen Trafiğe İzin Verin

Belirli bir IP adresinden gelen trafiğe izin vermek için (örneğin, SSH erişimi için) şunu kullanın:

sudo ufw allow from 192.168.1.100 to any port 22

Bu kural SSH erişimini 192.168.1.100 IP adresiyle kısıtlar.

Adım 5: Belirli IP’lerden Gelen Trafiği Reddetme

Belirli bir IP veya ağdan gelen trafiği engellemek istiyorsanız, aşağıdaki komutu kullanabilirsiniz:

Bu, 203.0.113.1 IP adresinden gelen tüm trafiği engeller.

Adım 6: Aktif Kuralları Görüntüleyin

Şu anda etkin olan güvenlik duvarı kurallarınızı görüntülemek için şunu kullanın: