Как настроить правила брандмауэра

Брандмауэры являются неотъемлемой частью современной инфраструктуры безопасности, выступая в качестве первой линии обороны от несанкционированного доступа к вашей сети или системе. Фильтруя входящий и исходящий трафик, брандмауэры помогают предотвратить вредоносные действия, защитить конфиденциальные данные и обеспечить доступ к ресурсам только доверенных пользователей и приложений. Для обеспечения оптимальной защиты очень важно правильно настроить правила брандмауэра.

В этой статье мы рассмотрим основы правил брандмауэра, их важность и то, как их эффективно настроить.

Что такое правила брандмауэра?

Правило брандмауэра – это набор условий, которые определяют, разрешать или блокировать определенный сетевой трафик. Правила брандмауэра могут контролировать доступ на основе нескольких критериев, включая:

- IP-адреса: Правила могут определять трафик с или на определенные IP-адреса или диапазоны адресов.

- Порты: Правила могут ограничивать доступ к определенным сетевым портам (например, порт 80 для HTTP, порт 22 для SSH).

- Протоколы: Правила могут управлять трафиком на основе сетевых протоколов (например, TCP, UDP, ICMP).

- Направление: Правила брандмауэра применяются либо к входящему(inbound), либо к исходящему(outbound) трафику.

Типы брандмауэров

Брандмауэры могут быть аппаратными или программными. Некоторые распространенные типы включают:

- Сетевые брандмауэры: Это аппаратные устройства, которые располагаются между внутренней и внешней сетями, фильтруя трафик на сетевом уровне.

- Брандмауэры на базе хоста: Это программные брандмауэры, установленные на отдельных серверах или компьютерах и контролирующие трафик, идущий на конкретное устройство и обратно.

Зачем настраивать правила брандмауэра?

Правильная настройка правил брандмауэра помогает:

- Защитить от несанкционированного доступа: Ограничивая доступ к определенным IP-адресам или портам, вы можете блокировать доступ вредоносных пользователей или ботов к вашим системам.

- Ограничить зоны атаки: Блокирование ненужных служб и портов уменьшает количество потенциальных точек входа для злоумышленников.

- Разрешить легитимный трафик: Убедитесь, что легитимные пользователи и приложения могут получить доступ к вашим службам, настроив правила, разрешающие доверенные IP-адреса, порты и протоколы.

- Соблюдайте политику безопасности: Во многих отраслях существуют специальные правила защиты конфиденциальных данных, которые часто включают в себя надлежащее использование брандмауэров.

Как настроить правила брандмауэра

Процесс настройки правил брандмауэра зависит от того, используете ли вы сетевой брандмауэр, брандмауэр на базе хоста (например, UFW в Linux).

Настройка правил брандмауэра в Linux (UFW)

UFW (Uncomplicated Firewall) – это популярный инструмент в таких дистрибутивах Linux, как Ubuntu. Он упрощает процесс настройки правил брандмауэра.

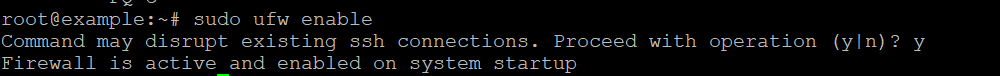

Шаг 1: Включите UFW

Прежде чем настраивать правила, убедитесь, что UFW включен:

Шаг 2: Политики по умолчанию

Хорошей практикой является установка политик по умолчанию. Большинство брандмауэров по умолчанию блокируют весь входящий трафик и разрешают весь исходящий:

Эта конфигурация гарантирует, что только явно разрешенные службы будут доступны извне вашей системы, а весь исходящий трафик будет разрешен.

Шаг 3: Разрешить конкретные службы

Далее необходимо создать правила для разрешения определенных служб или портов. Например:

- Разрешить SSH (порт 22):

- Разрешить HTTP (порт 80):

- Разрешить HTTPS (порт 443):

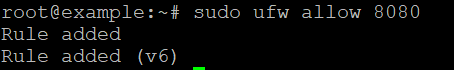

Вы также можете указать пользовательские порты:

- Разрешить трафик на пользовательском порту (например, 8080):

sudo ufw allow 8080Шаг 4: Разрешите трафикс определенных IP-адресов

Чтобы разрешить трафик с определенного IP-адреса (например, для доступа по SSH), используйте:

sudo ufw allow from 192.168.1.100 to any port 22

Это правило ограничивает доступ по SSH для IP-адреса 192.168.1.100.

Шаг 5: Запрет трафика с определенных IP-адресов

Если вы хотите заблокировать трафик с определенного IP-адреса или сети, вы можете использовать следующую команду:

Это блокирует весь трафик с IP-адреса 203.0.113.1.

Шаг 6: Просмотр активных правил

Чтобы просмотреть активные правила брандмауэра, используйте:

Шаг 7: Отключите или удалите правила

Чтобы удалить или отключить определенное правило, вы можете использовать:

Эта команда удаляет правило, разрешающее SSH на порту 22.

Шаг 8: Перезагрузите брандмауэр

После внесения изменений в конфигурацию брандмауэра убедитесь, что правила активны, перезагрузив брандмауэр: