Cómo configurar las reglas del cortafuegos

Los cortafuegos son una parte esencial de la infraestructura de seguridad moderna, ya que actúan como primera línea de defensa contra el acceso no autorizado a su red o sistema. Al filtrar el tráfico entrante y saliente, los cortafuegos ayudan a evitar actividades maliciosas, protegen los datos confidenciales y garantizan que sólo los usuarios y aplicaciones de confianza puedan acceder a sus recursos. Para garantizar una protección óptima, es fundamental configurar correctamente las reglas del cortafuegos.

En este artículo, trataremos los conceptos básicos de las reglas de cortafuegos, su importancia y cómo configurarlas de forma eficaz.

¿Qué son las reglas del cortafuegos?

Una regla de cortafuegos es un conjunto de condiciones que determina si se debe permitir o bloquear un tráfico de red específico. Las reglas del cortafuegos pueden controlar el acceso basándose en varios criterios, entre los que se incluyen:

- Direcciones IP: Las reglas pueden especificar el tráfico desde o hacia direcciones IP o rangos de direcciones específicos.

- Puertos: Las reglas pueden limitar el acceso a determinados puertos de red (por ejemplo, el puerto 80 para HTTP, el puerto 22 para SSH).

- Protocolos: Las reglas pueden gestionar el tráfico basado en protocolos de red (por ejemplo, TCP, UDP, ICMP).

- Dirección: Las reglas del cortafuegos se aplican al tráfico entrante(inbound) o saliente(outbound).

Tipos de cortafuegos

Los cortafuegos pueden basarse en hardware o software. Algunos tipos comunes incluyen:

- Cortafuegos de red: Son dispositivos de hardware que se sitúan entre la red interna y las redes externas, filtrando el tráfico a nivel de red.

- Cortafuegos basados en host: Son cortafuegos de software instalados en servidores u ordenadores individuales, que controlan el tráfico hacia y desde ese dispositivo específico.

¿Por qué configurar reglas de cortafuegos?

Configurar correctamente las reglas del cortafuegos ayuda:

- Proteger contra el acceso no autorizado: Al restringir el acceso a IPs o puertos específicos, puede bloquear el acceso de usuarios o bots maliciosos a sus sistemas.

- Limitar las superficies de ataque: Bloquear servicios y puertos innecesarios reduce el número de puntos de entrada potenciales para los atacantes.

- Permita el tráfico legítimo: Asegúrese de que los usuarios y aplicaciones legítimos puedan acceder a sus servicios configurando reglas que permitan IP, puertos y protocolos de confianza.

- Cumplalas políticas de seguridad: Muchos sectores tienen normativas específicas sobre la protección de datos confidenciales, que a menudo incluyen el uso adecuado de cortafuegos.

Cómo configurar reglas de cortafuegos

El proceso de configuración de las reglas del cortafuegos depende de si está utilizando un cortafuegos de red, un cortafuegos basado en host (como UFW en Linux).

Configuración de reglas de cortafuegos en Linux (UFW)

UFW (Uncomplicated Firewall) es una herramienta popular en distribuciones Linux como Ubuntu. Simplifica el proceso de configuración de las reglas del cortafuegos.

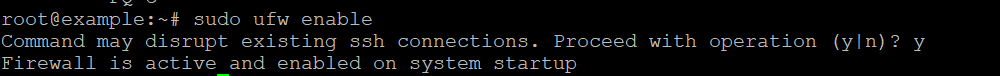

Paso 1: Habilitar UFW

Antes de configurar cualquier regla, asegúrese de que UFW está habilitado:

Paso 2: Políticas por defecto

Es una buena práctica establecer políticas por defecto. La mayoría de los cortafuegos bloquean todo el tráfico entrante por defecto y permiten todo el tráfico saliente:

Esta configuración asegura que sólo los servicios explícitamente permitidos serán accesibles desde fuera de su sistema, mientras que todo el tráfico saliente está permitido.

Paso 3: Permitir servicios específicos

A continuación, debe crear reglas para permitir servicios o puertos específicos. Por ejemplo

- Permitir SSH (puerto 22):

- Permitir HTTP (puerto 80):

- Permitir HTTPS (puerto 443):

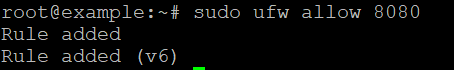

También puede especificar puertos personalizados:

- Permitir el tráfico en un puerto personalizado (por ejemplo, 8080):

sudo ufw allow 8080Paso 4: Permitir tráficodesde IPs específicas

Para permitir el tráfico desde una dirección IP específica (por ejemplo, para el acceso SSH), utilice:

sudo ufw allow desde 192.168.1.100 a cualquier puerto 22

Esta regla restringe el acceso SSH a la dirección IP 192.168.1.100.

Paso 5: Denegar el tráfico desde IPs específicas

Si desea bloquear el tráfico desde una IP o red específica, puede utilizar el siguiente comando:

Esto bloquea todo el tráfico de la dirección IP 203.0.113.1.

Paso 6: Ver reglas activas

Para ver las reglas activas del cortafuegos, utilice:

Paso 7: Desactivar o eliminar reglas

Para eliminar o desactivar una regla específica, puede utilizar:

Este comando elimina la regla que permite SSH en el puerto 22.

Paso 8: Recargar el cortafuegos

Después de realizar cambios en la configuración del cortafuegos, asegúrese de que las reglas están activas recargando el cortafuegos:

Configuración de reglas de cortafuegos en Windows

Windows tiene un cortafuegos integrado, que puede configurarse a través de la interfaz del cortafuegos de Windows Defender o a través de la línea de comandos mediante netsh.

Paso 1: Abrir el Firewall de Windows Defender

- Vaya al Panel de control.

- Haga clic en Sistema y Seguridad.

- Seleccione Firewall de Windows Defender.

Paso 2: Crear reglas de entrada y salida

- En el menú de la izquierda, haga clic en Configuración avanzada.

- En la ventana Firewall de Windows Defender con seguridad avanzada, seleccione Reglas de entrada o Reglas de salida, según lo que desee configurar.

- Haga clic en Nueva regla en la parte derecha.

- Elija el tipo de regla:

- Puerto: Para abrir puertos de red específicos (por ejemplo, 80, 443).

- Programa: Para permitir o bloquear aplicaciones específicas.

- Personalizada: Para configurar reglas más avanzadas.

- Siga las instrucciones para especificar el puerto, el programa o la dirección IP y, a continuación, elija si desea permitir o bloquear la conexión.

Paso 3: Aplicar y probar las reglas

Una vez que haya añadido la regla del cortafuegos, asegúrese de aplicarla y, a continuación, pruebe la conexión accediendo al servicio o aplicación correspondiente para comprobar que la regla funciona como se espera.

Conclusión

Configurar reglas de cortafuegos es un aspecto esencial para proteger tu red y tus sistemas de accesos no autorizados y ciberamenazas. Tanto si gestiona un servidor Linux con UFW como si configura reglas en Windows Defender, unas reglas de cortafuegos correctamente configuradas le ayudarán a salvaguardar sus recursos y a garantizar que sólo llegue a su sistema tráfico legítimo. Siguiendo las mejores prácticas y revisando regularmente sus reglas de cortafuegos, puede crear una sólida defensa de seguridad para sus aplicaciones e infraestructura.